Billets connexes

Comment migrer facilement vos appareils MDM Apple vers LogMeIn Resolve MDM

MAM et MDM : choisir la meilleure solution de gestion mobile pour votre entreprise

Dans les environnements de travail hybrides et à distance modernes, les équipes informatiques sont confrontées à un défi sans précédent : gérer et sécuriser un écosystème tentaculaire d'appareils, d'applications et d'utilisateurs répartis sur plusieurs sites et plateformes. La gestion unifiée des terminaux (UEM) s'impose aujourd'hui comme la solution incontournable qui permet aux entreprises de surveiller, gérer et sécuriser tous leurs terminaux à partir d'une plateforme unique et centralisée, quels que soient leur système d'exploitation ou leur emplacement. Ces solutions de gestion unifiée des terminaux doivent être capables de prendre en charge toute une gamme d'appareils, notamment les ordinateurs portables, les smartphones et même les appareils IoT.

Ce défi a exacerbé ce que nous appelons la « crise de complexité informatique » : une tempête parfaite composée de systèmes fragmentés, de surfaces d'attaque en expansion et de contraintes de ressources croissantes qui poussent les services informatiques à leurs limites. Les professionnels de l'informatique ne cessent de signaler que des retards en matière d'assistance obligent les utilisateurs à recourir à des solutions de contournement peu sûres, tandis que la plupart des responsables informatiques constatent un épuisement professionnel important chez les techniciens. Résultat ? Les entreprises perdent en moyenne 10,5 jours travaillés par an à cause de petits problèmes techniques, et 73 % des clients se tournent vers la concurrence après avoir vécu plusieurs mauvaises expériences numériques.

Pour les équipes informatiques modernes qui sont tenues de « faire plus avec moins », un logiciel de gestion unifiée des terminaux n'est pas juste un simple outil intéressant. Au contraire, cet outil est devenu essentiel pour survivre et réussir dans un paysage numérique de plus en plus complexe.

La gestion unifiée des terminaux (UEM) est une plateforme complète qui regroupe la gestion, la surveillance et la sécurité de tous les terminaux d'une organisation dans une seule console. Contrairement aux approches traditionnelles qui nécessitent des outils distincts pour différents types d'appareils ou systèmes d'exploitation, l'UEM offre une vue d'ensemble et un mécanisme de contrôle qui couvre les ordinateurs de bureau, les ordinateurs portables, les smartphones, les tablettes et même les technologies émergentes telles que les appareils IoT.

Ce qui distingue l'UEM moderne des solutions traditionnelles, c'est son intégration de l'automatisation basée sur l'IA et des principes de sécurité « Zero Trust », qui permettent aux équipes informatiques de passer d'une approche réactive à une approche proactive et prédictive. Alors que les anciennes solutions de gestion des appareils mobiles (MDM) et de gestion de la mobilité d'entreprise (EMM) s'adressaient à des segments spécifiques de la gestion des appareils, l'UEM comble toutes leurs lacunes pour créer des opérations informatiques véritablement unifiées.

Le passage à la gestion unifiée des terminaux (UEM) représente une évolution naturelle par rapport aux approches antérieures, plus limitées. La gestion des appareils mobiles (MDM) se concentrait initialement uniquement sur la sécurisation et la gestion des appareils mobiles, tandis que l'EMM s'est étendue pour inclure la gestion des applications et du contenu. L'UEM représente la maturation de ces concepts, intégrant les enseignements tirés de l'adoption du travail hybride et la nécessité d'une gestion indépendante de la plateforme, capable de gérer toute la complexité des terminaux modernes.

Le passage à des modèles de travail distribués a profondément modifié le fonctionnement des entreprises, créant de nouveaux défis que les approches traditionnelles de gestion informatique ne peuvent tout simplement pas relever efficacement. Les équipes travaillant à distance et en mode hybride ont besoin d'un accès continu aux ressources de l'entreprise depuis pratiquement n'importe quel appareil, n'importe où et n'importe quand, tout en respectant les normes de sécurité et de conformité de l'entreprise.

L'UEM aide les responsables informatiques à gérer la crise de complexité informatique en leur offrant un contrôle centralisé et une automatisation intelligente qui réduisent les interventions manuelles, limitent les erreurs humaines et permettent une résolution proactive des problèmes. Plutôt que de jongler entre plusieurs consoles de gestion et de se heurter à des problèmes d'intégration, les équipes informatiques peuvent se concentrer sur des initiatives stratégiques qui génèrent de la valeur commerciale tout en préservant la sécurité et la fiabilité dont dépendent leurs entreprises.

Les environnements informatiques modernes souffrent de plusieurs problèmes critiques auxquels l'UEM apporte une réponse directe. La prolifération des appareils crée des lacunes en matière de visibilité et des postures de sécurité incohérentes au sein de l'organisation. Les processus manuels de gestion des correctifs laissent les vulnérabilités exposées pendant de longues périodes, tandis que les outils de gestion fragmentés créent des silos opérationnels qui ralentissent les temps de réponse et augmentent le risque d'erreurs de configuration. Ces défis s'aggravent dans les environnements de travail hybrides où les périmètres réseau traditionnels n'existent plus, rendant la sécurité des terminaux plus critique que jamais.

La mise en œuvre de l'UEM apporte des améliorations mesurables dans plusieurs domaines des opérations informatiques. La sécurité est renforcée grâce à l'application cohérente des politiques et à la détection en temps réel des menaces sur tous les terminaux gérés. Les fonctionnalités d'automatisation réduisent la charge de travail manuelle tout en améliorant la précision et les temps de réponse. Le contrôle centralisé offre une visibilité sans précédent sur l'état des appareils, les modèles d'utilisation et la posture de sécurité, permettant ainsi une prise de décision fondée sur les données. Plus important encore, les solutions de gestion unifiée des terminaux permettent de réaliser d'importantes économies en regroupant les outils, en réduisant la complexité des licences et en améliorant l'efficacité opérationnelle.

Les principales plateformes UEM offrent une suite complète de fonctionnalités conçues pour couvrir l'ensemble du cycle de vie de la gestion des terminaux. Ces solutions intègrent des fonctions traditionnellement distinctes, telles que la mise à disposition des appareils, le déploiement des applications, l'application des mesures de sécurité et le contrôle de la conformité, dans une plateforme cohérente qui s'adapte aux besoins de l'entreprise. Les outils UEM modernes intègrent également des fonctionnalités avancées telles que l'analyse prédictive, la correction automatisée et l'ajustement intelligent des politiques en fonction du comportement des utilisateurs et de l'évaluation des risques.

La protection intégrée des données et les capacités de continuité des activités constituent un facteur clé de différenciation pour les entreprises qui envisagent d'adopter des solutions UEM. La plateforme Resolve de LogMeIn, par exemple, inclut une fonctionnalité de récupération après sinistre d'entreprise grâce à son intégration avec Acronis. Cette approche offre une protection complète des terminaux qui va au-delà de la gestion traditionnelle pour inclure la sauvegarde, la restauration et la cyberprotection. Des intégrations innovantes comme celles-ci permettent de résoudre la crise de complexité grâce à des solutions unifiées, plutôt qu'à des outils disparates.

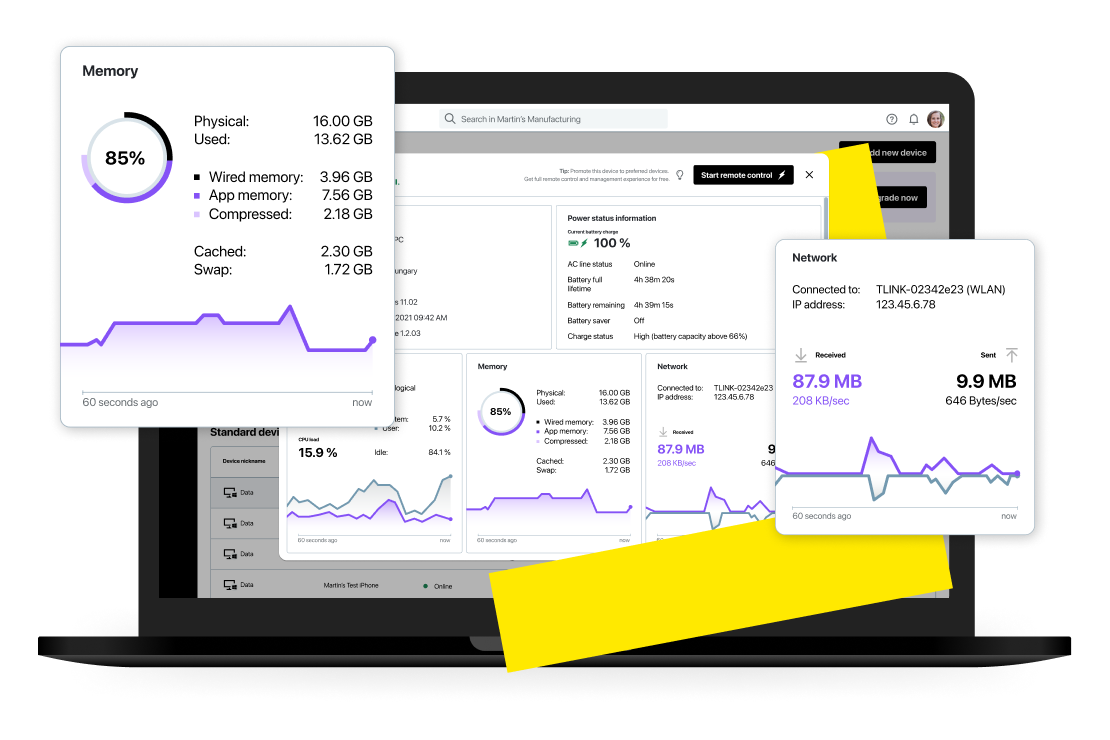

Découvrez comment ces fonctionnalités s'associent pour former une solution homogène :

L'architecture UEM se compose généralement de plusieurs éléments importants qui fonctionnent ensemble pour offrir des fonctionnalités complètes de gestion des terminaux :

Les entreprises peuvent choisir entre des modèles de déploiement UEM basés sur le cloud ou sur site, en fonction de leurs besoins et contraintes spécifiques. Les solutions UEM basées sur le cloud offrent des avantages tels qu'un déploiement rapide, des mises à jour automatiques et une grande évolutivité, ce qui les rend particulièrement intéressantes pour les entreprises disposant d'une infrastructure informatique limitée ou celles qui prennent en charge des effectifs très dispersés.

Les solutions sur site offrent un meilleur contrôle sur les données et l'infrastructure, tout en offrant potentiellement de meilleures performances pour les entreprises disposant d'importantes ressources informatiques locales et soumises à des exigences strictes en matière de souveraineté des données.

L'automatisation est la pierre angulaire d'une mise en œuvre efficace de l'UEM, car elle permet d'appliquer des politiques cohérentes sur des milliers de terminaux sans intervention manuelle. Les plateformes UEM modernes utilisent une automatisation basée sur des règles et une prise de décision de plus en plus sophistiquée, guidée par l'IA, pour répondre automatiquement aux violations de politiques, aux menaces de sécurité et aux problèmes de performances. Cette possibilité d'automatisation améliore non seulement les temps de réponse, mais réduit également le risque d'erreur humaine dans les tâches de gestion critiques.

Les outils UEM renforcent fondamentalement la sécurité des terminaux en mettant en œuvre les principes du « Zero Trust » à grande échelle, garantissant ainsi que chaque appareil, utilisateur et application soit continuellement vérifié et validé avant d'accéder aux ressources de l'entreprise. Cette approche élimine l'hypothèse traditionnelle selon laquelle les appareils situés à l'intérieur du périmètre du réseau sont intrinsèquement fiables, exigeant à la place une authentification et une autorisation continues pour toutes les tentatives d'accès. Les plateformes UEM avancées s'intègrent aux flux d'informations sur les menaces et à l'analyse comportementale afin de fournir une évaluation dynamique des risques et des fonctionnalités automatisées de réponse aux menaces.

Les avantages de l'UEM en matière de sécurité vont au-delà de la protection traditionnelle des terminaux et incluent la prévention des pertes de données, la surveillance de la conformité et la coordination des réponses aux incidents. En offrant une visibilité centralisée sur toutes les activités des terminaux, les solutions UEM permettent aux équipes de sécurité d'identifier et de contenir rapidement les menaces potentielles tout en conservant des pistes d'audit détaillées à des fins de conformité et d'analyse judiciaire. Cette approche globale de la sécurité des terminaux est essentielle dans le contexte actuel des menaces, où les pirates ciblent de plus en plus les terminaux, qu'ils considèrent comme la voie d'accès la plus facile aux réseaux d'entreprise.

Les entreprises de tous les secteurs exploitent les solutions UEM pour relever un large éventail de défis opérationnels et mener à bien leurs initiatives stratégiques. Qu'il s'agisse de prendre en charge des modèles de main-d'œuvre hybrides ou de garantir la conformité réglementaire, les plateformes UEM offrent la flexibilité et le contrôle nécessaires pour s'adapter à l'évolution des besoins de l'entreprise tout en préservant la sécurité et l'efficacité opérationnelle. Les mises en œuvre les plus réussies de l'UEM se concentrent sur des cas d'utilisation spécifiques qui apportent une valeur commerciale mesurable tout en posant les bases d'une expansion et d'une amélioration futures.

Bien qu'il soit important de comprendre les concepts et les fonctionnalités d'une solution UEM, la véritable valeur réside dans la manière dont ces solutions fonctionnent dans des environnements professionnels réels, soumis à des contraintes réelles. Les plateformes UEM modernes doivent tenir leurs promesses tout en s'intégrant en toute fluidité à l'infrastructure existante et en s'adaptant aux besoins changeants des entreprises. Les solutions les plus efficaces allient une fiabilité éprouvée à des fonctionnalités innovantes qui répondent à la fois aux défis actuels et aux exigences futures.

LogMeIn Resolve illustre parfaitement cette approche moderne de l'UEM en combinant deux décennies de fiabilité éprouvée avec des fonctionnalités de pointe basées sur l'IA et une intégration complète de la sécurité. Conçu spécifiquement pour les professionnels de l'informatique et les MSP qui doivent fournir un service exceptionnel tout en fonctionnant avec des ressources limitées, Resolve offre un exemple concret de la manière dont les plateformes UEM avancées peuvent résoudre la crise de complexité informatique grâce à une automatisation intelligente et à des fonctionnalités de gestion unifiées.

Les fonctionnalités UEM de Resolve constituent une base évolutive pour une gestion autonome des terminaux basée sur l'IA, qui s'adapte aux besoins des entreprises. La capacité de la plateforme à éliminer le cloisonnement de la sécurité tout en offrant une visibilité et un contrôle complets place les entreprises à l'avant-garde de la prochaine phase des opérations informatiques. Les entreprises souhaitant découvrir ces fonctionnalités par elles-mêmes peuvent essayer gratuitement LogMeIn Resolve afin d'évaluer les performances des solutions UEM modernes dans leur environnement spécifique.

Pour choisir la bonne solution UEM, il est nécessaire d'évaluer minutieusement les besoins de l'entreprise, l'infrastructure existante et les objectifs stratégiques. Les mises en œuvre les plus réussies commencent par une compréhension claire des points faibles actuels et des résultats souhaités, suivie d'une évaluation systématique des solutions disponibles par rapport à des critères spécifiques.

L'avenir de l'UEM est façonné par les technologies émergentes et l'évolution des besoins organisationnels qui promettent de transformer la manière dont les équipes informatiques gèrent et sécurisent les environnements équipés de terminaux. Alors que la crise de complexité informatique continue de s'intensifier avec l'apparition de nouveaux types d'appareils, de menaces émergentes et d'attentes croissantes de la part des utilisateurs, les plateformes UEM doivent évoluer pour offrir des fonctionnalités plus intelligentes, autonomes et prédictives, capables de s'adapter à des conditions changeantes sans intervention humaine constante.

L'intelligence artificielle transforme rapidement les fonctionnalités UEM en permettant des processus d'automatisation et de prise de décision plus sophistiqués. Les plateformes UEM basées sur l'IA peuvent analyser de grandes quantités de données provenant des terminaux afin d'identifier des tendances, de prévoir les problèmes potentiels et de mettre automatiquement en œuvre des mesures correctives avant que les problèmes n'affectent les utilisateurs. Cette évolution vers une gestion autonome des terminaux promet de réduire considérablement la charge administrative des équipes informatiques tout en améliorant la qualité du service et la sécurité.

Les fonctionnalités d'analyse prédictive permettent aux plateformes unifiées de passer d'une résolution réactive des problèmes à une maintenance et une optimisation proactives. En analysant les données historiques de performance, les modèles d'utilisation et les facteurs environnementaux, les solutions UEM peuvent prédire quand les appareils sont susceptibles de rencontrer des problèmes et planifier automatiquement des maintenances préventives. Cette approche réduit les temps d'arrêt, améliore la satisfaction des utilisateurs et optimise la gestion du cycle de vie du matériel.

Les fonctionnalités d'autoréparation des terminaux représentent la prochaine évolution dans la gestion autonome des technologies de l'information, permettant aux appareils de détecter, diagnostiquer et résoudre automatiquement les problèmes courants sans intervention humaine. Ces systèmes exploitent des algorithmes d'apprentissage automatique et des bases de connaissances étendues pour mettre en œuvre les mesures correctives appropriées tout en transmettant les problèmes complexes à des techniciens humains lorsque cela est nécessaire. Les terminaux autoréparateurs promettent de réduire considérablement le nombre de tickets d'assistance tout en améliorant la fiabilité globale du système.

L'intégration des plateformes UEM à des cadres de sécurité complets basés sur le principe Zero Trust permet de créer des architectures de sécurité plus robustes et plus adaptatives. Ces solutions intégrées fournissent une authentification et une autorisation continues pour toutes les activités des terminaux tout en ajustant dynamiquement les autorisations d'accès en fonction d'évaluations des risques en temps réel. Cette évolution garantit que les contrôles de sécurité s'adaptent à l'évolution des menaces et des comportements des utilisateurs.

Les entreprises qui adoptent dès aujourd'hui ces nouvelles fonctionnalités seront mieux armées pour relever les défis futurs tout en conservant leur avantage concurrentiel grâce à des opérations informatiques et une sécurité de qualité supérieure. Les récentes avancées en matière d'UEM témoignent du rythme rapide de l'innovation dans ce domaine et de l'importance de choisir des plateformes capables d'évoluer en fonction des besoins et des développements technologiques de l'entreprise.

Que signifie UEM ?

L'UEM est-elle identique à la MDM ou à l'EMM ?

Quelles sont les différences entre MDM, EMM et UEM ?

L'UEM prend-elle en charge plusieurs systèmes d'exploitation ?

L'UEM facilite-t-elle le respect des exigences réglementaires telles que le RGPD ou la loi HIPAA ?

En quoi l'UEM diffère-t-elle de la sécurité des terminaux ?

Comment choisir le bon outil UEM ?

L'UEM remplacera-t-elle la gestion traditionnelle des appareils ?