Post correlati

Come migrare facilmente i tuoi dispositivi MDM Apple a LogMeIn Resolve MDM

MAM o MDM: come scegliere la migliore soluzione di gestione dei dispositivi mobili per la propria organizzazione

Negli ambienti di lavoro di oggi, ibridi e remoti, i team IT si trovano ad affrontare una sfida senza precedenti: gestire e proteggere un vasto ecosistema di dispositivi, applicazioni e utenti distribuiti tra più sedi e piattaforme. La gestione unificata degli endpoint (UEM) è diventata la soluzione fondamentale che consente alle organizzazioni di monitorare, gestire e proteggere tutti gli endpoint, attraverso un’unica piattaforma centralizzata e indipendente dal sistema operativo o dalla loro ubicazione. Le tecnologie UEM devono riuscire a gestire una serie di dispositivi, tra cui laptop, smartphone e persino dispositivi IoT.

Questa sfida ha intensificato quella che definiamo la “crisi della complessità IT”: una tempesta perfetta di sistemi frammentati, superfici di minaccia in espansione e vincoli crescenti di risorse che sta spingendo i reparti IT al punto di rottura. I professionisti dell’IT riferiscono spesso che i ritardi nel ricevere supporto costringono gli utenti a ricorrere a soluzioni non sicure, mentre la maggior parte dei responsabili IT vede i propri tecnici cadere sempre più spesso vittima dei burnout. Il risultato? In media, le organizzazioni perdono 10,5 giorni di lavoro all’anno a causa di piccole interruzioni tecniche, mentre il 73% dei clienti passa alla concorrenza dopo aver vissuto molteplici esperienze digitali negative.

Per i moderni team IT che operano in base al principio “fare di più con meno”, un software di gestione unificata degli endpoint non è solo piacevole da usare. Al contrario, è diventato essenziale per la sopravvivenza e il successo in un panorama digitale sempre più complesso.

La gestione unificata degli endpoint (UEM) è una piattaforma completa che consolida la gestione, il monitoraggio e la sicurezza di tutti gli endpoint dell’organizzazione in un’unica console. Diversamente degli approcci tradizionali, che richiedono strumenti separati per diversi tipi di dispositivi o sistemi operativi, l’UEM fornisce una visione olistica e un meccanismo di controllo che racchiude desktop, laptop, smartphone, tablet e persino tecnologie emergenti come i dispositivi IoT.

Ciò che distingue i moderni UEM dalle soluzioni tradizionali è l’integrazione dell’automazione basata sull’IA e dei principi di sicurezza Zero Trust, che consentono ai team IT di passare da interventi di emergenza di tipo reattivo a operazioni proattive e predittive. Laddove le vecchie soluzioni di gestione dei dispositivi mobili (MDM) e di gestione della mobilità aziendale (EMM) si occupavano di segmenti specifici della gestione dei dispositivi, l’UEM colma tutte le lacune per creare operazioni IT veramente unificate.

Il percorso verso la gestione unificata degli endpoint (UEM) rappresenta un’evoluzione naturale rispetto agli approcci precedenti e più limitati. La gestione dispositivi mobili (MDM) si concentrava inizialmente solo sulla protezione e sulla gestione dei dispositivi mobili, mentre l’EMM si estendeva alla gestione delle applicazioni e dei contenuti. L’UEM rappresenta la maturazione di questi concetti, incorporando le lezioni apprese dall’adozione del lavoro ibrido e l’esigenza di una gestione compatibile con tutte le piattaforme, in grado di gestire l’intero spettro della complessità degli endpoint moderni.

Il passaggio a modelli di lavoro distribuiti ha cambiato radicalmente il modo di operare delle organizzazioni, creando nuove sfide che gli approcci tradizionali alla gestione IT non possono affrontare in modo efficace. I lavoratori da remoto e in modalità ibrida richiedono un accesso continuo alle risorse aziendali da qualsiasi dispositivo, ovunque e in qualsiasi momento, il tutto mantenendo standard di sicurezza e conformità di livello aziendale.

L’UEM aiuta i leader IT a superare la crisi della complessità IT fornendo un controllo centralizzato e un’automazione intelligente che riduce l’intervento manuale, minimizza la possibilità di errori umani e permette di risolvere i problemi in modo proattivo. Invece di destreggiarsi tra più console di gestione e lottare con le sfide dell’integrazione, i team IT possono concentrarsi sulle iniziative strategiche che generano valore aziendale, mantenendo al contempo la sicurezza e l’affidabilità da cui dipendono le loro organizzazioni.

Gli ambienti IT moderni presentano diversi punti critici che l’UEM affronta direttamente. La dispersione dei dispositivi crea lacune di visibilità e posizioni di sicurezza incoerenti all’interno dell'organizzazione. I processi di gestione manuale delle patch espongono le vulnerabilità per lunghi periodi, mentre gli strumenti di gestione frammentati creano silos operativi che rallentano i tempi di risposta e aumentano la probabilità di errori di configurazione. Queste sfide si aggravano negli ambienti di lavoro ibridi, dove i tradizionali perimetri di rete non esistono più, rendendo la sicurezza degli endpoint più importante che mai.

L’implementazione dell’UEM genera miglioramenti misurabili in molteplici aspetti delle operazioni IT. La sicurezza viene potenziata grazie a un’applicazione coerente dei criteri e al rilevamento delle minacce in tempo reale su tutti gli endpoint gestiti. Le funzionalità di automazione riducono il carico di lavoro manuale, migliorando al tempo stesso l’accuratezza e i tempi di risposta. Il controllo centralizzato offre una visibilità senza precedenti sull’integrità dei dispositivi, sui modelli di utilizzo e sulla posizione di sicurezza, consentendo di prendere decisioni basate sui dati. Ma soprattutto, le soluzioni UEM consentono di risparmiare notevolmente sui costi consolidando gli strumenti, riducendo la complessità delle licenze e migliorando l’efficienza operativa.

Le principali piattaforme UEM offrono una suite completa di funzionalità progettate per gestire l’intero ciclo di vita della gestione degli endpoint. Queste soluzioni integrano funzioni tradizionalmente separate, come il provisioning dei dispositivi, la distribuzione delle applicazioni, l’applicazione delle misure di sicurezza e il monitoraggio della conformità, in una piattaforma coesa che si adatta alle esigenze dell’organizzazione. I moderni strumenti UEM incorporano inoltre funzionalità avanzate come l’analisi predittiva, la correzione automatica e la regolazione intelligente dei criteri in base al comportamento degli utenti e alla valutazione dei rischi.

Un elemento di differenziazione fondamentale per le aziende che valutano le soluzioni UEM è rappresentato dalle funzionalità integrate che assicurano la protezione dei dati e la continuità operativa. La piattaforma Resolve di LogMeIn, ad esempio, include la funzionalità di ripristino di emergenza grazie alla sua integrazione con Acronis. Questo approccio offre una protezione completa degli endpoint che va oltre la gestione tradizionale e include il backup, il ripristino e la protezione informatica. Integrazioni innovative come queste affrontano il problema della complessità IT con soluzioni unificate, anziché con strumenti diversi.

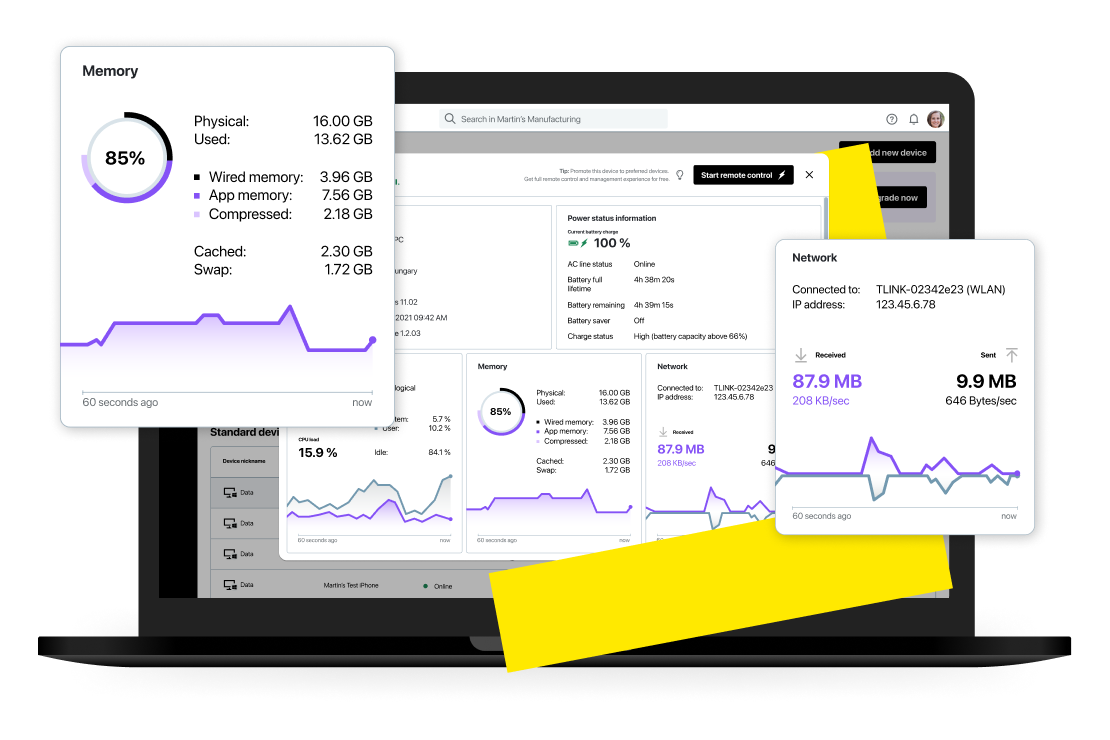

Scopri come queste funzionalità si integrano per dare vita a una soluzione perfetta:

L’architettura UEM è tipicamente costituita da diversi componenti chiave che lavorano insieme per fornire funzionalità complete di gestione degli endpoint:

Le organizzazioni possono scegliere tra modelli di implementazione UEM basati sul cloud o locali, in base ai loro requisiti e vincoli specifici. Le soluzioni UEM basate sul cloud offrono una distribuzione rapida, aggiornamenti automatici e vantaggi di scalabilità, che le rendono particolarmente interessanti per le organizzazioni con un’infrastruttura IT limitata o per quelle che supportano una forza lavoro altamente distribuita.

Le soluzioni locali garantiscono un maggiore controllo sui dati e sull’infrastruttura e offrono prestazioni potenzialmente migliori per le organizzazioni che dispongono di notevoli risorse IT locali e di requisiti rigorosi in materia di sovranità dei dati.

L’automazione è la chiave di volta di un’implementazione efficace dell’UEM, in quanto consente l’applicazione coerente dei criteri su migliaia di endpoint senza interventi manuali. Le moderne piattaforme UEM utilizzano l’automazione basata su regole e un processo decisionale sempre più sofisticato e basato sull’IA per rispondere automaticamente alle violazioni dei criteri, alle minacce alla sicurezza e ai problemi di prestazioni. Questa capacità di automazione migliora non solo i tempi di risposta, ma riduce anche la probabilità di errore umano nelle attività di gestione più importanti.

Gli strumenti UEM rafforzano in modo consistente la sicurezza degli endpoint, poiché implementano principi Zero Trust su larga scala, garantendo che ogni dispositivo, utente e applicazione sia costantemente verificato e convalidato prima di poter accedere alle risorse aziendali. Questo approccio elimina l’idea classica che vede i dispositivi all’interno del perimetro di rete intrinsecamente affidabili, al contrario, richiede un’autenticazione e un’autorizzazione continua per tutti i tentativi di accesso. Le piattaforme UEM avanzate si integrano con i dati di intelligence sulle minacce e le analisi dei comportamenti per fornire una valutazione dinamica del rischio e funzionalità di risposta automatica alle minacce.

I vantaggi dell’UEM per la sicurezza vanno ben oltre la tradizionale protezione degli endpoint e includono la prevenzione della perdita di dati, il monitoraggio della conformità e il coordinamento della risposta agli incidenti. Fornendo una visibilità centralizzata su tutte le attività degli endpoint, le soluzioni UEM consentono ai team di sicurezza di identificare e contenere rapidamente le potenziali minacce, mantenendo al contempo tracce di controllo dettagliate per la conformità e l’analisi forense. Questo approccio completo alla sicurezza degli endpoint è essenziale nell’attuale panorama delle minacce, in cui gli aggressori prendono sempre più di mira gli endpoint come via più semplice per accedere alle reti aziendali.

Le organizzazioni di tutti i settori stanno sfruttando le soluzioni UEM per affrontare un’ampia gamma di sfide operative e iniziative strategiche. Dal supporto di modelli lavorativi ibridi alla garanzia di conformità alle normative, le piattaforme UEM forniscono la flessibilità e il controllo necessari per adattarsi ai requisiti aziendali in continua evoluzione, mantenendo al contempo la sicurezza e l’efficienza operativa. Le implementazioni UEM di maggior successo si concentrano su casi d’uso specifici che apportano un valore aziendale misurabile e pongono le basi per futuri ampliamenti e miglioramenti.

Comprendere i concetti e le funzionalità UEM è importante, ma il vero valore risiede nel modo in cui queste soluzioni si comportano negli ambienti aziendali concreti, sotto le pressioni del mondo reale. Le moderne piattaforme UEM devono mantenere le loro promesse, integrandosi perfettamente con l’infrastruttura esistente e adattandosi alle mutevoli esigenze organizzative. Le soluzioni più efficaci combinano un’affidabilità comprovata con caratteristiche innovative che affrontano sia le sfide attuali che i requisiti futuri.

LogMeIn Resolve esemplifica questo approccio moderno all’UEM, combinando due decenni di comprovata affidabilità con funzionalità di IA all’avanguardia e un’integrazione completa della sicurezza. Realizzato specificamente per i professionisti IT e gli MSP che devono fornire un servizio eccezionale con risorse limitate, Resolve fornisce un esempio pratico di come le piattaforme UEM avanzate possano affrontare il problema della complessità IT attraverso l’automazione intelligente e le funzionalità di gestione unificata.

Le funzionalità UEM di Resolve rappresentano una base pronta per il futuro per una gestione degli endpoint autonoma e basata sull’IA che si evolve con le esigenze dell’organizzazione. La capacità della piattaforma di eliminare la sicurezza disomogenea e fornire visibilità e controllo completi posiziona le organizzazioni in prima linea nella futura evoluzione delle operazioni IT. Le organizzazioni interessate a testare queste funzionalità in prima persona possono provare gratuitamente LogMeIn Resolve per valutare le prestazioni delle moderne soluzioni UEM nei loro ambienti specifici.

La scelta della giusta soluzione UEM richiede un’attenta valutazione dei requisiti organizzativi, dell’infrastruttura esistente e degli obiettivi strategici. Le implementazioni di maggior successo iniziano con una chiara comprensione delle attuali criticità e dei risultati desiderati, seguita da una valutazione sistematica delle soluzioni disponibili rispetto a criteri specifici.

Il futuro dell’UEM è plasmato dalle tecnologie emergenti e dall’evoluzione delle esigenze delle organizzazioni, che promettono di trasformare il modo in cui i team IT gestiscono e proteggono gli ambienti endpoint. Poiché la crisi della complessità IT continua a intensificarsi con nuovi tipi di dispositivi, minacce emergenti e aspettative crescenti degli utenti, le piattaforme UEM devono evolversi per fornire funzionalità più intelligenti, autonome e predittive, in grado di adattarsi a condizioni mutevoli senza un costante intervento umano.

L’intelligenza artificiale sta rapidamente trasformando le funzionalità UEM consentendo processi decisionali e di automazione più sofisticati. Le piattaforme UEM basate sull’IA possono analizzare grandi quantità di dati degli endpoint per identificare situazioni ricorrenti, prevedere potenziali problemi e implementare automaticamente azioni correttive prima che questi si ripercuotano sugli utenti. Questa evoluzione verso una gestione autonoma degli endpoint promette di ridurre in modo significativo il carico amministrativo dei team IT, migliorando al contempo la qualità del servizio e la sicurezza.

Le funzionalità di analisi predittiva consentono alle piattaforme unificate di endpoint di passare dalla risoluzione reattiva dei problemi alla manutenzione e all’ottimizzazione proattiva. Analizzando i dati storici sulle prestazioni, gli schemi di utilizzo ricorrenti e i fattori ambientali, le soluzioni UEM possono prevedere quando i dispositivi potrebbero avere problemi e programmare automaticamente le attività di manutenzione preventiva. Questo approccio riduce i tempi di inattività, migliora la soddisfazione degli utenti e ottimizza la gestione del ciclo di vita dell’hardware.

Le funzionalità di autoriparazione degli endpoint rappresentano la nuova evoluzione della gestione autonoma dell’IT, poiché consentono ai dispositivi di rilevare, diagnosticare e risolvere automaticamente i problemi più comuni senza l’intervento umano. Questi sistemi sfruttano gli algoritmi di apprendimento automatico e le loro ampie basi di conoscenza per implementare le azioni correttive appropriate e, quando necessario, trasferire i problemi complessi a tecnici umani. Gli endpoint con funzionalità di autoriparazione promettono di ridurre drasticamente i ticket inviati all’helpdesk e di migliorare l’affidabilità complessiva del sistema.

L’integrazione delle piattaforme UEM con i modelli di sicurezza Zero Trust completi sta creando architetture di sicurezza più robuste e adattive. Queste soluzioni integrate forniscono autenticazioni e autorizzazioni continue per tutte le attività degli endpoint, regolando dinamicamente le autorizzazioni di accesso in base a valutazioni del rischio svolte in tempo reale. Tale evoluzione garantisce che i controlli di sicurezza tengano il passo con l’evoluzione delle minacce e dei modelli di comportamento degli utenti.

Le organizzazioni che adottano queste funzionalità emergenti fin da subito saranno meglio posizionate per affrontare le sfide future e mantenere i vantaggi competitivi grazie a operazioni e sicurezza IT di livello superiore. I recenti progressi nel campo dell’UEM riflettono la rapidità dell’innovazione in questo settore e l’importanza di selezionare piattaforme in grado di evolvere con le esigenze organizzative e gli sviluppi tecnologici.

Cosa significa UEM?

UEM, MDM ed EMM sono la stessa cosa?

Quali sono le differenze tra MDM, EMM e UEM?

L’UEM supporta più sistemi operativi?

L’UEM aiuta a soddisfare i requisiti di conformità come GDPR o HIPAA?

In che modo l’UEM è diverso dalla sicurezza degli endpoint?

Come faccio a scegliere lo strumento UEM giusto?

L’UEM sostituirà la gestione tradizionale dei dispositivi?