Verbundene Beiträge

Wenn Mitarbeiter die benötigten Tools nicht über die offiziellen Kanäle finden können, improvisieren sie und richten persönliche Cloud-Konten ein, laden Apps für die Zusammenarbeit herunter oder bringen ihre eigenen Geräte in den Arbeitsablauf ein. Diese unautorisierte Technologieübernahme, die als „Schatten-IT“ bekannt ist, wird immer häufiger, da die Arbeit immer weiter verteilt wird und Software immer leichter zugänglich ist. Auch wenn diese Umgehungslösungen häufig auf echte geschäftliche Anforderungen und nicht auf böswillige Absichten zurückzuführen sind, bergen sie versteckte Risiken , die die Sicherheit, die Einhaltung von Vorschriften und die Datenintegrität in Unternehmen gefährden können.

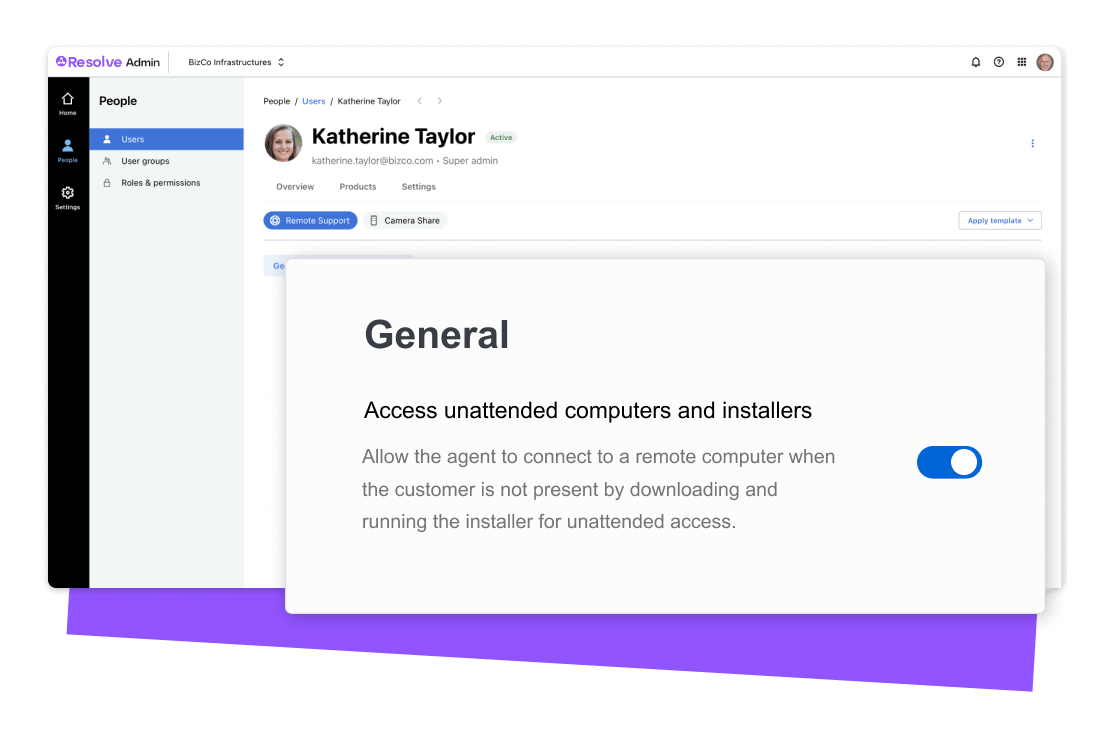

Da die Angriffsflächen immer größer und die gesetzlichen Vorschriften immer strenger werden, stehen IT-Verantwortliche zunehmend unter Druck, sich einen Überblick über diese blinden Flecken zu verschaffen und gleichzeitig Produktivitätsengpässe zu vermeiden. LogMeIn setzt sich für eine sichere Produktivität ein, indem es IT-Teams die einheitliche Sichtbarkeit und intelligente Zugriffsverwaltung bietet, die sie benötigen, um Schatten-IT zu erkennen, zu bewerten und zu steuern, ohne Innovationen zu behindern oder betriebliche Reibungsverluste zu verursachen.

Schatten-IT bedeutet, dass unter Zeitdruck stehende Teams IT-Angelegenheiten selbst in die Hand nehmen, nicht autorisierte Technologien einsetzen und das Potenzial für unternehmensweite Datenverletzungen und Cyberangriffe erhöhen. Dieser Leitfaden bietet einen tieferen Einblick in Schatten-IT-Risiken und Präventionsstrategien. Wir werden die folgenden Punkte ausführlicher behandeln:

Schatten-IT bezieht sich auf Software, Hardware oder Cloud-Dienste, die in einem Unternehmen ohne das ausdrückliche Wissen, die Genehmigung oder die Aufsicht der IT-Abteilung verwendet werden. Im Gegensatz zur Standard-IT-Infrastruktur, die etablierten Beschaffungs- und Sicherheitsprotokollen folgt, arbeitet die Schatten-IT außerhalb des offiziellen Governance-Rahmens, wodurch potenzielle Sicherheits- und Compliance-Lücken entstehen. Der Begriff hat sich von seinem ursprünglichen Fokus auf nicht autorisierte Hardware zu einer breiteren Landschaft von Software-as-a-Service (SaaS)-Anwendungen, Cloud-Speicherlösungen und persönlichen Geräten entwickelt, die Mitarbeitende in ihre Arbeitsroutine integrieren.

Schatten-IT entsteht in der Regel dann, wenn Mitarbeitende Tools benötigen, um schnell zusammenzuarbeiten, aus der Ferne auf Informationen zuzugreifen oder Funktionslücken in bewährten Systemen zu schließen. Anstatt auf formale IT-Genehmigungsverfahren zu warten, greifen Teams oft auf leicht verfügbare Verbraucheranwendungen zurück oder integrieren private Geräte und Konten in professionelle Arbeitsabläufe. Dieses Verhalten ist nicht per se bösartig. Die Mitarbeitenden sind in der Regel bestrebt, produktiver zu sein und auf die Bedürfnisse des Unternehmens einzugehen. Zu den wahrgenommenen Vorteilen gehören geringere interne Kosten, eine höhere Produktivität, eine schnellere Bereitstellung der erforderlichen Tools und eine höhere Zufriedenheit der Mitarbeitenden mit ihrer Technologieerfahrung.

Alternative Begriffe für Schatten-IT sind:

Beispiele aus der Praxis reichen von der privaten Nutzung von Dropbox für die gemeinsame Nutzung von Dateien, wenn die Unternehmenssysteme langsam sind, über nicht verwaltete SaaS-Abonnements, die von einzelnen Abteilungen erworben wurden, bis hin zu Schattennachrichten-Apps wie WhatsApp für die schnelle Kommunikation im Team und Mitarbeitenden, die ihre privaten Laptops oder Smartphones mit den Unternehmenssystemen verbinden, ohne dass entsprechende Richtlinien für die Geräteverwaltung vorhanden sind.

Schatten-IT untergräbt grundsätzlich die IT-Transparenz, indem sie unkontrollierte Zugangspunkte und Datenflüsse schafft, die etablierte Sicherheitskontrollen und Governance-Rahmenwerke umgehen. Diese nicht zugelassenen Tools verfügen in der Regel nicht über die Multi-Faktor-Authentifizierung, Verschlüsselung, Audit-Protokollierung und Zugriffskontrollen, die IT-Teams zum Schutz sensibler Daten und zur Einhaltung gesetzlicher Vorschriften implementieren. Wenn Mitarbeitende private Konten oder nicht zugelassene Anwendungen für den Umgang mit Geschäftsdaten verwenden, verlieren IT-Abteilungen die Möglichkeit, diese Interaktionen zu überwachen, zu sichern und zu prüfen, wodurch erhebliche Sicherheitslücken entstehen.

Diese Herausforderung wird durch die sich überschneidenden Belastungen, denen IT-Führungskräfte täglich ausgesetzt sind, noch verstärkt: wachsende Bedrohungslandschaften, zunehmende Komplexität der Organisation und die ständige Forderung, mit begrenzten Ressourcen mehr zu leisten. Hybride Arbeitsumgebungen, SaaS-Ausbreitung und die Einführung von Apps durch die Mitarbeitenden haben herkömmliche Sicherheitsgrenzen obsolet gemacht, wodurch die IT-Sicherheit für hybride Teams komplexer denn je ist. Mehrere Generationen von Betriebssystemen, Konfigurationen und Endgeräten vervielfachen die potenziellen Fehlerpunkte. Die Angriffsfläche wächst exponentiell, da die Zugriffsmomente immer häufiger von Cybersecurity-Bedrohungen ins Visier genommen werden über hyperverteilte Organisationen.

Ohne zentrale Sichtbarkeit und automatische Erkennungsfunktionen haben IT-Teams Schwierigkeiten, vertrauliche Daten zu schützen, Governance-Richtlinien durchzusetzen oder effektiv auf Sicherheitsvorfälle zu reagieren. Unternehmen müssen Cybersicherheitsrisiken systematisch bewerten und die Praktiken des IT Asset Management nutzen, um sowohl autorisierte als auch nicht autorisierte Technologien zu verfolgen. Das Ergebnis ist ein unhaltbares Maß an Komplexität, das Führungskräfte dazu zwingt, ständig Kompromisse zwischen Geschwindigkeit und Präzision, Abdeckung und Kostenkontrolle, Sicherheit und Bequemlichkeit sowie überragender Erfahrung und Effizienz zu schließen. Umfassende Transparenz, kontinuierliche Überwachung und proaktive Benutzerschulung werden zu grundlegenden Anforderungen, um Schatten-IT-Risiken zu reduzieren und gleichzeitig die geschäftliche Agilität in dieser neuen betrieblichen Realität zu unterstützen.

Schatten-IT manifestiert sich in mehreren Kategorien der nicht autorisierten Technologieübernahme, die jeweils einzigartige Herausforderungen für die IT-Transparenz und -Kontrolle darstellen. Die Kenntnis dieser häufigen Szenarien hilft Unternehmen, potenzielle Schwachstellen zu erkennen und gezielte Erkennungs- und Präventionsstrategien zu entwickeln. Die am weitesten verbreiteten Schatten-IT-Beispiele lassen sich in der Regel in vier Hauptkategorien einteilen, die widerspiegeln, wie moderne Arbeitsmuster und Trends in der Verbrauchertechnologie das Verhalten der Mitarbeitenden beeinflussen.

Tipp 1 Cloud-Speicher und Dateifreigabe-Tools

Mitarbeitende greifen häufig auf private Cloud-Speicherdienste wie Dropbox, persönliche Google Drive-Konten, WeTransfer und OneDrive zurück, wenn die Dateifreigabesysteme des Unternehmens langsam sind, Speicherplatzbeschränkungen aufweisen oder die für die externe Zusammenarbeit erforderlichen Funktionen fehlen. Diese Tools entziehen sich häufig der Kontrolle der IT-Abteilung, da der Zugriff über Webbrowser erfolgt, keine Softwareinstallation erforderlich ist und sie sofortigen Zugriff auf umfangreiche Dateifreigabefunktionen bieten. Sie können jedoch vertrauliche Unternehmensdaten auf externen Servern ohne angemessene Verschlüsselung, Zugangskontrollen oder Prüfprotokolle, die für die Einhaltung gesetzlicher Vorschriften erforderlich sind, offenlegen.

Tipp 2 Messaging- und Kollaborationsanwendungen

Schnelle Kommunikationsbedürfnisse treiben die Akzeptanz von nicht autorisierten Messaging-Plattformen wie persönlichen Slack-Arbeitsbereichen, WhatsApp-Gruppen, Discord-Servern, Telegram-Kanälen und Produktivitätstools wie Trello-Boards oder Asana-Projekten voran. Die Teams rechtfertigen diese Tools oft mit ihrer Benutzerfreundlichkeit, der mobilen Zugänglichkeit und den umfangreichen Funktionen für die Zusammenarbeit, die bei den bewährten Kommunikationsplattformen des Unternehmens fehlen können. Das Risiko besteht darin, dass geschäftskritische Diskussionen, Dateifreigaben und Projektkoordinationen außerhalb von IT-verwalteten Umgebungen stattfinden, in denen Unterhaltungen nicht archiviert, auf die Einhaltung von Richtlinien überwacht oder gemäß den Unternehmensrichtlinien gesichert werden können.

Tipp 3 Nicht genehmigte SaaS-Abonnements

Abteilungen und einzelne Mitarbeitende erwerben zunehmend „Freemium“- oder kostengünstige SaaS-Tools über persönliche Kreditkarten oder Abteilungsbudgets, um spezifische Workflow-Anforderungen zu erfüllen, ohne auf IT-Beschaffungsprozesse zu warten. Beispiele hierfür sind Projektmanagement-Tools, Design-Software, Marketing-Automatisierungsplattformen oder spezielle Analyseanwendungen. Auch wenn diese Abonnements für sich genommen harmlos erscheinen mögen, führen sie doch zu Problemen bei der Datenintegration, zu Lücken bei der Einhaltung von Vorschriften und zu potenziellen Sicherheitslücken, wenn vertrauliche Geschäftsdaten über ungeprüfte Drittanbieterdienste ohne angemessene Sicherheitsbewertungen verarbeitet werden.

Tipp 4 Persönliche Geräte und BYOD-Szenarien

Der Trend, eigene Geräte mitzubringen, geht über formelle BYOD-Programme hinaus und umfasst auch Laptops, Smartphones, Tablets und sogar USB-Laufwerke, die Mitarbeitende für den Zugriff auf Unternehmenssysteme, die Speicherung von Arbeitsdateien oder die Verbindung zu Unternehmensnetzwerken nutzen. Persönliche Geräte verfügen möglicherweise nicht über die Sicherheitsrichtlinien des Unternehmens, Endpunktschutzsoftware, Verschlüsselungsanforderungen oder angemessene Zugriffskontrollen. Dies birgt Risiken, wenn Geräte verloren gehen, gestohlen oder kompromittiert werden, was dazu führen kann, dass die Zugangsdaten des Unternehmens, sensible Daten oder der Netzwerkzugang für Unbefugte offengelegt werden.

Schatten-IT bringt mehrere Risikoebenen mit sich, die sich noch verstärken, wenn in hybriden Arbeitsumgebungen die Zahl der nicht verwalteten Anwendungen und Geräte in verteilten Unternehmen steigt. Diese nicht autorisierten Tools erhöhen die betriebliche Komplexität und führen zu vermeidbaren Sicherheits- und Compliance-Problemen, die erhebliche geschäftliche und finanzielle Folgen haben können. Das Verständnis dieser miteinander verknüpften Risiken hilft IT-Führungskräften, Prioritäten bei der Erkennung und Verhinderung von Risiken zu setzen und gleichzeitig Geschäftsszenarien für umfassende Strategien zur Verwaltung von Schatten-IT zu entwickeln.

Tipp 1 Sicherheitsschwachstellen

Schatten-IT vergrößert die Angriffsfläche für Unternehmen erheblich, indem sie nicht überwachte Benutzerkonten, nicht verwaltete Datenströme und Anwendungen einführt, die die Identitäts- und Zugriffskontrollen des Unternehmens umgehen. Nicht zugelassene Tools verfügen oft nicht über unternehmensgerechte Sicherheitsfunktionen wie erweiterten Schutz vor Bedrohungen, Sicherheitsüberwachung oder die Integration mit SIEM-Systemen (Security Information and Event Management) des Unternehmens. Dies macht sie zu attraktiven Einstiegspunkten für Cyberkriminelle, die Phishing-Kampagnen, Angriffe zum Diebstahl von Zugangsdaten oder Seitwärtsbewegungen über kompromittierte Konten durchführen. Wenn Sicherheitsvorfälle über Schatten-IT-Kanäle auftreten, verlängern sich die Erkennungs- und Reaktionszeiten dramatisch, da IT-Teams keinen Einblick in diese Umgebungen haben und keine schnellen Eindämmungsmaßnahmen ergreifen können.

Nr. 2 Compliance-Verstöße

Nicht autorisierte Anwendungen erfüllen häufig nicht die gesetzlichen Anforderungen in Bezug auf Datenverschlüsselung, Zugriffsprotokollierung, Datenaufbewahrungsrichtlinien oder regionale Datenverarbeitungsmandate wie GDPR, HIPAA oder SOC 2-Compliance-Standards. Da die IT-Abteilungen diese Systeme nicht gemäß den etablierten Compliance-Rahmenbedingungen prüfen oder überwachen können, sind Unternehmen erheblichen Risiken ausgesetzt, darunter Geldbußen, fehlgeschlagene Sicherheitsprüfungen, rechtliche Konsequenzen und Vertragsverletzungen mit Kunden oder Partnern. Die Anforderungen von SOC 2 für den Remotesupport werden besonders anspruchsvoll, wenn sensible Kundendaten über nicht autorisierte Kanäle verarbeitet werden, denen es an angemessenen Sicherheitskontrollen und Prüfmöglichkeiten fehlt.

Nr. 3 Datenfragmentierung und -verlust

Geschäftskritische Informationen, die über nicht autorisierte Tools verstreut sind, stellen eine große Herausforderung für die Datenverwaltung, die Sicherungsverfahren und die Planung der Wiederherstellung im Notfall dar. Wenn wichtige Dateien, Kommunikations- oder Projektdaten außerhalb der von der IT verwalteten Systeme liegen, verlieren Unternehmen die Möglichkeit, die Datenverfügbarkeit bei Systemausfällen sicherzustellen. Diese Fragmentierung erschwert auch die Reaktion auf Vorfälle, da IT-Teams Datenbewegungen nicht nachverfolgen, betroffene Systeme nicht identifizieren und keine umfassenden Wiederherstellungsverfahren implementieren können, wenn Schatten-IT-Umgebungen angegriffen werden oder nicht mehr verfügbar sind.

Tipp 4 Operative Ineffizienz

Schatten-IT führt zu Tool-Duplizierung, inkompatiblen Systemen und mehreren widersprüchlichen Quellen, die sowohl für die IT-Mitarbeitenden als auch für die Benutzer:innen unnötige Arbeit bedeuten. Ohne geeignete Integrationsfunktionen oder standardisierte Arbeitsabläufe verschwenden Teams Zeit mit der manuellen Übertragung von Informationen zwischen Systemen, dem Abgleich widersprüchlicher Daten und der Behebung von Konnektivitätsproblemen zwischen nicht genehmigten und genehmigten Anwendungen. Dieser Mangel an Integration und Versionskontrolle verlangsamt die Zusammenarbeit erheblich, erschwert den technischen Support und die Fehlerbehebung und erhöht die operative Belastung der IT-Teams, die bereits jetzt immer komplexere hybride Arbeitsumgebungen mit begrenzten Ressourcen verwalten.

Eine wirksame Erkennung von Schatten-IT erfordert einen umfassenden Ansatz, der Netzwerk-Monitoring, Einblicke in Identität und Zugriff sowie eine kontinuierliche Erkennung von Cloud-Anwendungen kombiniert, um nicht autorisierte Tools zu identifizieren, die sich oft nahtlos in normale Verkehrsmuster einfügen. Da sich Schatten-IT-Anwendungen häufig als legitime Geschäftstools tarnen und verschlüsselte Verbindungen nutzen, die die herkömmliche Netzwerksicherheitsüberwachung umgehen, benötigen IT-Teams automatische Erkennungsfunktionen und Verhaltensanalysen, um gefährliche blinde Flecken zu vermeiden. Die erfolgreichsten Erkennungsstrategien kombinieren mehrere Überwachungstechniken, um einen vollständigen Überblick über lokale, Cloud- und hybride Umgebungen zu erhalten.

Tipp 1 Tools zur Aufdeckung von Schatten-IT

Spezialisierte Erkennungstools analysieren Netzwerkverkehrsmuster, DNS-Anfragen und Verbindungen zu Cloud-Diensten, um nicht verwaltete Anwendungen und Dienste zu identifizieren, auf die Mitarbeiter während der Arbeitszeit zugreifen. Diese Tools bieten in der Regel Risikobewertungsfunktionen, die entdeckte Anwendungen auf der Grundlage von Sicherheitsstatus, Compliance-Anforderungen, Datenverarbeitungspraktiken und Anbieterreputation bewerten, um IT-Teams bei der Priorisierung von Abhilfemaßnahmen zu unterstützen. Fortschrittliche Erkennungslösungen können auch potenzielle Datenleckpfade identifizieren, indem sie darstellen, wie vertrauliche Informationen zwischen genehmigten und nicht genehmigten Systemen fließen, und so Sicherheitslücken aufdecken, die böswilligen Akteuren, die auf geschäftskritische Daten zugreifen wollen, Angriffsvektoren bieten könnten.

Nr. 2 Zentralisierte Sichtbarkeit und Berichterstattung

Einheitliche Dashboards und Berichtsplattformen bieten IT-Teams eine einzige Informationsquelle für Geräte, Anwendungen, Identitäten und Netzwerkaktivitäten und ersetzen damit fragmentierte Überwachungsansätze, die Sicherheitslücken und betriebliche Ineffizienzen verursachen. Zentralisierte Transparenzlösungen helfen Teams dabei, Sicherheitsrisiken auf der Grundlage der Sensibilität der Daten und der Auswirkungen auf das Geschäft zu priorisieren, Benutzerzugriffsberechtigungen über mehrere Systeme hinweg zu validieren und verdächtige Aktivitätsmuster zu erkennen, die auf gefährdete Konten oder böswillige Insider-Bedrohungen hinweisen können. Dieser konsolidierte Ansatz unterstützt direkt das Wertversprechen von LogMeIn, eine einheitliche Endgerätetransparenz- und Verwaltungslösung anzubieten, die IT-Teams den umfassenden Überblick gibt, den sie benötigen, um immer komplexere hybride Arbeitsumgebungen effektiv zu verwalten.

Nr. 3 Programme zur Sensibilisierung der Mitarbeitenden

Da viele Schatten-IT-Vorfälle eher auf Bequemlichkeit und Produktivitätsbedürfnisse als auf böswillige Absichten zurückzuführen sind, dienen umfassende Schulungsprogramme als wichtige Präventionsmaßnahme, die die Grundursachen für die unerlaubte Einführung von Technologien angeht. Wirksame Sensibilisierungsinitiativen helfen den Mitarbeitenden, potenziell unsichere Tools und Praktiken zu erkennen und die richtigen Kanäle für die Beantragung neuer Anwendungen oder die Meldung von Sicherheitsbedenken zu kennen. Die Unternehmen sollten diese Programme als kontinuierliche kulturbildende Maßnahmen und nicht als einmalige Schulungsveranstaltungen betrachten.

Erfolgreiche Schatten-IT-Prävention erfordert einen ausgewogenen Ansatz, der klare Governance-Rahmenbedingungen, Initiativen zur Befähigung der Mitarbeitenden, identitätsbewusste Sichtbarkeitslösungen und reibungslose sichere Alternativen, die den legitimen Geschäftsanforderungen entsprechen, kombiniert. Wirksame Präventionsstrategien beschränken sich nicht nur darauf, den Zugriff auf nicht autorisierte Tools einzuschränken, sondern konzentrieren sich auf die Bereitstellung benutzerfreundlicher Optionen, die die Produktivitätslücken beseitigen, die den Einsatz von Schatten-IT überhaupt erst ermöglichen.

Eines. Klare Richtlinien für die Schatten-IT einführen

Unternehmen müssen umfassende Richtlinien entwickeln und pflegen, die genehmigte Tools und Dienste klar dokumentieren, festlegen, wie sensible Daten über verschiedene Systeme hinweg behandelt werden müssen, und zugängliche Verfahren für die Beantragung von Ausnahmen oder die Bewertung neuer Technologien einrichten. Diese Richtlinien sollten in einer für die Mitarbeitenden leicht verständlichen Sprache verfasst und regelmäßig aktualisiert werden, um den sich weiterentwickelnden SaaS-Optionen, Sicherheitsbedrohungen und Geschäftsanforderungen Rechnung zu tragen. Erfolgreiche Richtlinien beinhalten auch klare Konsequenzen für Richtlinienverstöße, wobei der Schwerpunkt eher auf Unterstützung und Aufklärung als auf Bestrafung von Mitarbeitenden liegt, die proaktiv die Nutzung von Schatten-IT oder potenzielle Sicherheitsbedenken melden.

Tipp 2 Bereitstellung sicherer, benutzerfreundlicher Alternativen

Schatten-IT entsteht oft dann, wenn bewährte Unternehmenslösungen schwer zu verwenden sind, wesentliche Funktionen fehlen oder erhebliche Reibungsverluste im Arbeitsablauf verursachen, die die Produktivität und Zusammenarbeit behindern. IT-Abteilungen sollten sich darauf konzentrieren, moderne, intuitive, unternehmenstaugliche Tools anzubieten, die den Funktionen und der Benutzerfreundlichkeit beliebter Verbraucheranwendungen entsprechen oder diese sogar übertreffen und gleichzeitig die erforderlichen Sicherheitskontrollen und Compliance-Funktionen beibehalten. Diese Strategie stellt einen der wirksamsten, aber häufig übersehenen Präventionsansätze dar, da sie sich mit den grundlegenden geschäftlichen Anforderungen befasst, die die Einführung nicht genehmigter Technologien vorantreiben, und nicht nur den Zugang zu nicht genehmigten Alternativen beschränkt.

Nr. 3 Mitarbeitende schulen und befähigen

Die Mitarbeitenden stellen die erste Verteidigungslinie gegen Schatten-IT-Risiken dar, wenn sie mit dem richtigen Wissen und einer klaren Anleitung für die Auswahl sicherer Technologien ausgestattet sind. Umfassende Sensibilisierungsschulungen sollten die Datenschutzrisiken abdecken, die mit nicht autorisierten Tools verbunden sind, und optimierte Verfahren für die Beantragung von Genehmigungen für geschäftskritische Technologien umfassen. Unternehmen sollten eine Kultur des Sicherheitsbewusstseins fördern, in der sich die Mitarbeitenden wohlfühlen, wenn sie Fragen stellen, potenzielle Probleme melden und Verbesserungen an bestehenden Tools und Prozessen vorschlagen können, ohne Schuldzuweisungen oder Bestrafungen befürchten zu müssen.

Nr. 4 Monitoring und Warnmeldungen automatisieren

KI-gestützte Monitoring-Systeme können neue SaaS-Anmeldungen erkennen, riskante Zugriffsmuster identifizieren und potenziell nicht autorisierte Anwendungen in Echtzeit kennzeichnen, sodass eine schnelle Reaktion möglich ist, bevor es zu Sicherheitsvorfällen kommt. IT-Automatisierungsfunktionen verringern den manuellen Arbeitsaufwand der IT-Teams und bieten gleichzeitig eine kontinuierliche Überwachung, die mit dem Wachstum des Unternehmens und den sich entwickelnden Bedrohungslandschaften Schritt hält. Diese automatisierten Systeme sollten in bestehende Sicherheitstools und Arbeitsabläufe integriert werden, um kontextbezogene Warnungen zu liefern, die den Teams helfen, zwischen legitimen Geschäftsanforderungen und echten Sicherheitsbedrohungen zu unterscheiden, und die eine fundierte Entscheidungsfindung in Bezug auf die Verwaltung von Schatten-IT und die Durchsetzung von Richtlinien unterstützen.

LogMeIn löst die Herausforderungen der Schatten-IT durch eine einheitliche Endgerätetransparenz, sichere Zugriffssteuerung und kontinuierliche Überwachungsfunktionen, die IT-Teams dabei helfen, nicht autorisierte Anwendungen zu erkennen und Sicherheitsrisiken zu bewerten, ohne die Produktivität oder die Arbeitsabläufe der Zusammenarbeit zu unterbrechen.

Unsere fortschrittliche Endpunktverwaltungstechnologie basiert auf zwei Jahrzehnten bewährter Zuverlässigkeit und genießt das Vertrauen globaler Fortune-500-Unternehmen. Sie ermöglicht Unternehmen den Übergang von der reaktiven Erkennung von Schatten-IT zu einer proaktiven Governance, die sichere Innovationen ermöglicht. LogMeIn liefert messbare Ergebnisse, darunter eine schnellere Erkennung von Bedrohungen, vereinfachte Compliance-Berichterstattung, geringere Sicherheitsrisiken und minimale Betriebsunterbrechungen, und unterstützt gleichzeitig die sicheren, flexiblen Arbeitsumgebungen, die moderne Unternehmen benötigen.

Unser umfassender Ansatz für das Schatten-IT-Management bietet IT-Teams die Tools und Erkenntnisse, die sie benötigen, um:

Sicherheit ist bei LogMeIn nie ein nachträglicher Gedanke, sondern wurde speziell entwickelt und in jede Ebene des Endgerätezugriffs und der Verwaltung integriert. Unsere Plattform versetzt Unternehmen in die Lage, proaktive Sicherheitsmaßnahmen zu implementieren, anstatt reaktiv auf Schatten-IT-Vorfälle zu reagieren, und legt damit den Grundstein für langfristigen betrieblichen Erfolg in zunehmend komplexen, verteilten Arbeitsumgebungen.

Die Zukunft des Schatten-IT-Managements wird durch KI-gestützte Erkennungstechnologien, einheitliche Identitätsmanagementsysteme, Zero-Trust-Sicherheitsarchitekturen und sichere Kollaborationsplattformen geprägt, die native Governance-Funktionen bieten und gleichzeitig flexible Arbeitsvereinbarungen unterstützen. Diese neuen Technologien ermöglichen es Unternehmen, über die reaktive Erkennung hinaus zu einer vorausschauenden Identifizierung und automatischen Durchsetzung von Richtlinien überzugehen, die sich an die sich ändernden Geschäftsanforderungen und Bedrohungslandschaften anpassen lassen. Da sich KI sowohl in legitimen Geschäftsanwendungen als auch in Schatten-IT-Tools immer mehr durchsetzt, benötigen Unternehmen ausgefeiltere Überwachungs- und Governance-Funktionen, um zwischen autorisierter KI-Nutzung und potenziell riskanten, nicht autorisierten Implementierungen unterscheiden zu können.

Die Rolle der IT-Abteilungen verlagert sich grundlegend von der Durchsetzung strenger Kontroll- und Beschränkungsrichtlinien zur Ermöglichung sicherer, produktiver Arbeitsumgebungen mit intelligenten Leitplanken und automatisierten Überwachungsfunktionen. Dieser Wandel erfordert, dass IT-Teams zu strategischen Business Enablern werden, die die Bedürfnisse der Benutzer:innen verstehen, sichere Alternativen anbieten und Governance-Rahmenwerke implementieren, die Innovationen unterstützen, anstatt sie zu behindern. Das moderne Schatten-IT-Management konzentriert sich zunehmend auf die Zusammenarbeit zwischen der IT-Abteilung und den Geschäftsbereichen, um den legitimen Technologiebedarf zu ermitteln und genehmigte Lösungen bereitzustellen, die die Funktionalität nicht genehmigter Alternativen erfüllen oder übertreffen.

Die Zero-Trust-Sicherheitsprinzipien und die fortschrittlichen Endgeräteverwaltungsfunktionen von LogMeIn helfen Unternehmen dabei, die nötige Transparenz und Governance zu schaffen, um sicher zu bleiben und gleichzeitig die Anforderungen an eine moderne Zusammenarbeit und sich verändernde Arbeitsmuster zu erfüllen. Da Remote- und Hybrid-Arbeitsmodelle in den meisten Unternehmen zu einem festen Bestandteil werden, wird die Fähigkeit, einen umfassenden Überblick über verteilte Umgebungen zu bieten und gleichzeitig die Produktivität und Zufriedenheit der Benutzer:innen aufrechtzuerhalten, zu einem entscheidenden Wettbewerbsvorteil für vorausschauende IT-Führungskräfte.

Warum ist Schatten-IT ein Cybersicherheitsrisiko?

Was ist der Unterschied zwischen Schatten-IT und sanktionierter IT?

Wie wirkt sich die Schatten-IT auf die Compliance aus?

Was sind die Anzeichen dafür, dass ein Unternehmen eine Schatten-IT hat?

Wie hoch sind die Geschäftskosten der Schatten-IT?

Welche Rolle spielt Zero Trust bei der Reduzierung der Schatten-IT?

Wie trägt die Remotearbeit zur Schatten-IT bei?