Verbundene Beiträge

Wie Sie Ihre MDM-Apple-Geräte einfach zu LogMeIn Resolve MDM migrieren

MAM vs. MDM: Auswahl der besten Mobile-Management-Lösung für Ihr Unternehmen

In den heutigen Hybrid- und Remote-Arbeitsumgebungen stehen IT-Teams vor einer noch nie dagewesenen Herausforderung: Management und Absicherung eines weit verzweigten Ökosystems von Geräten, Anwendungen und Benutzern an verschiedenen Standorten und auf unterschiedlichen Plattformen. Unified Endpoint Management (UEM) hat sich als die entscheidende Lösung herauskristallisiert, die es Unternehmen ermöglicht, alle Endgeräte über eine einzige, zentralisierte Plattform zu überwachen, zu verwalten und abzusichern, unabhängig von Betriebssystem und Standort. Diese UEM-Lösungen müssen in der Lage sein, eine Reihe von Geräten zu handhaben, darunter Laptops, Smartphones und sogar IoT-Geräte.

Diese Herausforderung hat das verschärft, was wir als „IT-Komplexitätskrise“ bezeichnen, also als immer komplexer werdende IT-Umgebungen: ein perfekter Sturm aus fragmentierten Systemen, wachsenden Bedrohungsoberflächen und zunehmenden Ressourcenbeschränkungen, der die IT-Abteilungen an ihre Grenzen bringt. IT-Fachleute berichten immer wieder, dass Support-Rückstände die Benutzer zu unsicheren Behelfslösungen zwingen, während die meisten IT-Manager einen erheblichen Burnout der Techniker beobachten. Das Ergebnis? Unternehmen verlieren jährlich durchschnittlich 10,5 Arbeitstage aufgrund kleinerer technischer Störungen, und 73 % der Kunden wechseln zur Konkurrenz, nachdem sie mehrere schlechte digitale Erfahrungen gemacht haben.

Für moderne IT-Teams, die mit weniger Aufwand mehr erreichen wollen, ist eine Unified Endpoint Management-Software nicht nur ein Nice-to-have. Vielmehr ist sie für das Überleben und den Erfolg in einer zunehmend komplexen digitalen Landschaft unerlässlich geworden.

Unified Endpoint Management (UEM) ist eine umfassende Plattform, die Management, Monitoring und Sicherheit aller Unternehmensendgeräte in einer einzigen Konsole zusammenfasst. Im Gegensatz zu herkömmlichen Ansätzen, die separate Tools für verschiedene Gerätetypen oder Betriebssysteme erfordern, bietet UEM eine ganzheitliche Ansicht und einen Kontrollmechanismus, der Desktops, Laptops, Smartphones, Tablets und sogar neue Technologien wie IoT-Geräte umfasst.

Moderne UEM-Lösungen unterscheiden sich von älteren Lösungen durch die Integration von KI-gesteuerter Automatisierung und Zero-Trust-Sicherheitsprinzipien, die es IT-Teams ermöglichen, von der reaktiven Brandbekämpfung zu einem proaktiven, vorausschauenden Betrieb überzugehen. Während ältere Mobile Device Management (MDM)- und Enterprise Mobility Management (EMM)-Lösungen auf bestimmte Segmente des Gerätemanagements abzielten, überbrückt UEM alle Lücken, um einen wirklich einheitlichen IT-Betrieb zu schaffen.

Der Weg zu Unified Endpoint Management (UEM) stellt eine natürliche Weiterentwicklung früherer, begrenzterer Ansätze dar. Mobile Device Management (MDM) konzentrierte sich zunächst nur auf die Absicherung und das Management von Mobilgeräten, während EMM sich auf das Management von Anwendungen und Inhalten ausweitete. UEM stellt die Weiterentwicklung dieser Konzepte dar und berücksichtigt die Erfahrungen, die bei der Einführung hybrider Systeme gemacht wurden, sowie die Notwendigkeit eines plattformunabhängigen Managements, das das gesamte Spektrum der Komplexität moderner Endgeräte abdecken kann.

Der Übergang zu verteilten Arbeitsmodellen hat die Arbeitsweise von Unternehmen grundlegend verändert und neue Herausforderungen geschaffen, die mit herkömmlichen IT-Managementansätzen nicht mehr bewältigt werden können. Remote- und Hybrid-Arbeitskräfte verlangen einen nahtlosen Zugriff auf Unternehmensressourcen von praktisch jedem Gerät aus, überall und zu jeder Zeit, und das unter Einhaltung der Sicherheits- und Compliance-Standards des Unternehmens.

UEM unterstützt IT-Führungskräfte bei der Bewältigung der zunehmenden IT-Komplexität, indem es eine zentralisierte Steuerung und intelligente Automatisierung bietet, die manuelle Eingriffe reduziert, menschliche Fehler minimiert und eine proaktive Problemlösung ermöglicht. Anstatt mit mehreren Verwaltungskonsolen zu jonglieren und sich mit Integrationsproblemen herumzuschlagen, können sich IT-Teams auf strategische Initiativen konzentrieren, die den Geschäftswert steigern und gleichzeitig die Sicherheit und Zuverlässigkeit gewährleisten, auf die ihr Unternehmen angewiesen ist.

Moderne IT-Umgebungen leiden unter mehreren kritischen Pain Points, die UEM direkt angeht. Die Verbreitung von Geräten führt zu Lücken in der Sichtbarkeit und zu uneinheitlichen Sicherheitsvorkehrungen im gesamten Unternehmen. Manuelle Patch-Management-Prozesse lassen Schwachstellen für längere Zeit offen, während fragmentierte Management-Tools operative Silos schaffen, die die Reaktionszeiten verlangsamen und die Wahrscheinlichkeit von Konfigurationsfehlern erhöhen. Diese Herausforderungen verschärfen sich in hybriden Arbeitsumgebungen, in denen es keine traditionellen Netzwerkgrenzen mehr gibt, wodurch die Endgerätesicherheit wichtiger denn je wird.

Die UEM-Implementierung bringt messbare Verbesserungen in mehreren Bereichen des IT-Betriebs. Verbesserte Sicherheit wird durch konsistente Richtliniendurchsetzung und Echtzeit-Bedrohungserkennung auf allen verwalteten Endgeräten erreicht. Automatisierungsfunktionen verringern den manuellen Arbeitsaufwand und verbessern gleichzeitig die Genauigkeit und die Reaktionszeiten. Die zentrale Steuerung bietet einen beispiellosen Einblick in den Gerätezustand, die Nutzungsmuster und die Sicherheitslage und ermöglicht so eine datengesteuerte Entscheidungsfindung. Vor allem aber ermöglichen UEM-Lösungen erhebliche Kosteneinsparungen durch die Konsolidierung von Tools, die Reduzierung der Lizenzierungskomplexität und die Verbesserung der betrieblichen Effizienz.

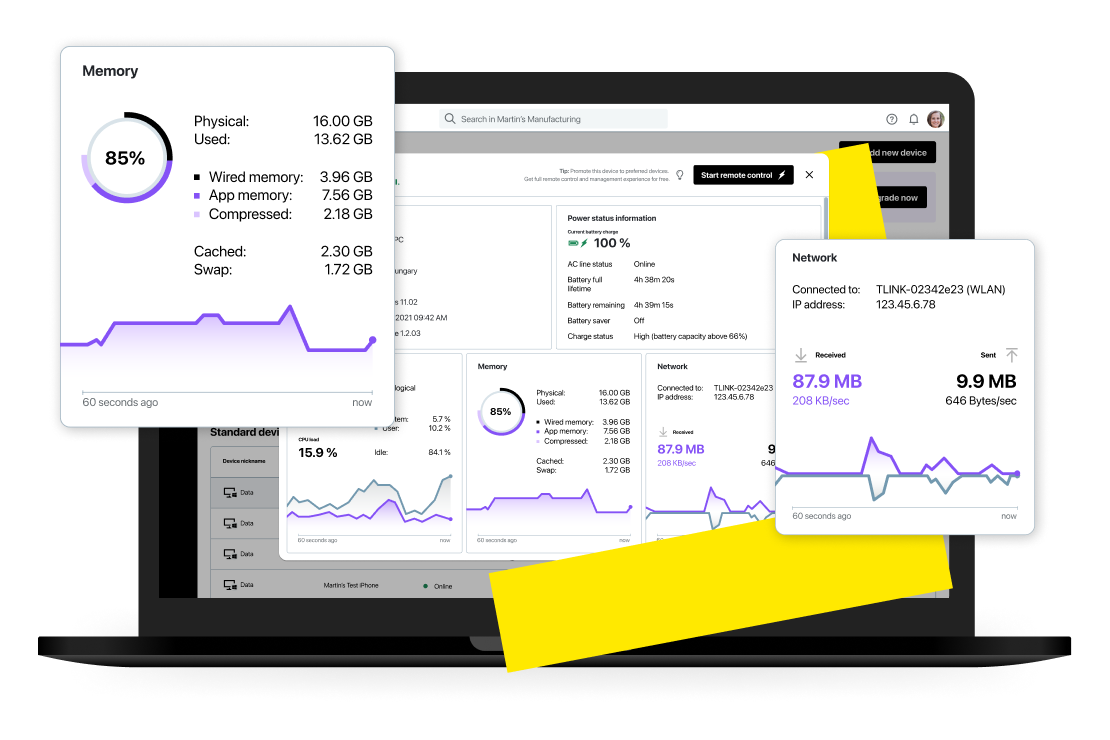

Führende UEM-Plattformen bieten eine umfassende Suite von Funktionen, die den gesamten Lebenszyklus des Endgeräte-Managements abdecken. Diese Lösungen integrieren traditionell getrennte Funktionen wie Gerätebereitstellung, Anwendungsbereitstellung, Sicherheitsdurchsetzung und Konformitätsüberwachung in eine einheitliche Plattform, die mit den Anforderungen des Unternehmens skalierbar ist. Moderne UEM-Tools enthalten auch fortschrittliche Funktionen wie prädiktive Analysen, automatische Korrekturmaßnahmen und intelligente Richtlinienanpassung auf der Grundlage von Benutzerverhalten und Risikobewertung.

Ein wichtiges Unterscheidungsmerkmal für Unternehmen, die UEM-Lösungen evaluieren, sind integrierte Funktionen für Datenschutz und Business Continuity. Die Resolve-Plattform von LogMeIn bietet beispielsweise über die Acronis-Integration die Funktion zur Notfallwiederherstellung für den Geschäftsbetrieb. Dieser Ansatz bietet umfassenden Endgeräteschutz, der über das herkömmliche Management hinausgeht und auch Backup, Wiederherstellung und Cyber-Schutz umfasst. Innovative Integrationen wie diese begegnen der IT-Komplexitätskrise mit vereinheitlichten Lösungen anstelle von disparaten Tools.

Erfahren Sie, wie diese Funktionen zusammenwirken, um eine nahtlose Lösung zu schaffen:

Die UEM-Architektur besteht in der Regel aus mehreren Schlüsselkomponenten, die zusammenarbeiten, um umfassende Endgeräte-Management-Funktionen bereitzustellen:

Unternehmen können zwischen cloudbasierten und lokalen UEM-Bereitstellungsmodellen wählen, je nach ihren spezifischen Anforderungen und Beschränkungen. Cloud-basierte UEM-Lösungen bieten eine schnelle Bereitstellung, automatische Updates und Vorteile bei der Skalierbarkeit, was sie besonders für Unternehmen mit begrenzter IT-Infrastruktur oder für Unternehmen mit stark verteilten Mitarbeitern attraktiv macht.

On-Premise-Lösungen bieten eine bessere Kontrolle über Daten und Infrastruktur und können für Unternehmen mit umfangreichen lokalen IT-Ressourcen und strengen Anforderungen an die Datenhoheit eine bessere Leistung bieten.

Die Automatisierung ist der Eckpfeiler einer effektiven UEM-Implementierung und ermöglicht die konsistente Durchsetzung von Richtlinien auf Tausenden von Endgeräten ohne manuelle Eingriffe. Moderne UEM-Plattformen nutzen regelbasierte Automatisierung und zunehmend ausgefeilte KI-gesteuerte Entscheidungsfindung, um automatisch auf Richtlinienverletzungen, Sicherheitsbedrohungen und Leistungsprobleme zu reagieren. Diese Automatisierungsfunktion verbessert nicht nur die Reaktionszeiten, sondern verringert auch die Wahrscheinlichkeit menschlicher Fehler bei kritischen Management-Aufgaben.

UEM-Tools stärken die Endgerätesicherheit grundlegend, indem sie Zero-Trust-Prinzipien in großem Umfang implementieren und sicherstellen, dass jedes Gerät, jeder Benutzer und jede Anwendung kontinuierlich überprüft und validiert wird, bevor auf Unternehmensressourcen zugegriffen wird. Bei diesem Ansatz wird nicht mehr davon ausgegangen, dass Geräte innerhalb des Netzwerks von Natur aus vertrauenswürdig sind, sondern es ist eine kontinuierliche Authentifizierung und Autorisierung für alle Zugriffsversuche erforderlich. Fortschrittliche UEM-Plattformen lassen sich mit Threat Intelligence-Feeds und Verhaltensanalysen integrieren, um eine dynamische Risikobewertung und automatische Bedrohungsreaktionen zu ermöglichen.

Die Sicherheitsvorteile von UEM gehen über den herkömmlichen Endgeräteschutz hinaus und umfassen auch die Verhinderung von Datenverlusten, die Überwachung der Einhaltung von Vorschriften und die Koordination der Reaktion auf Vorfälle. Durch den zentralen Einblick in alle Endpunktaktivitäten ermöglichen UEM-Lösungen den Sicherheitsteams, potenzielle Bedrohungen schnell zu erkennen und einzudämmen und gleichzeitig detaillierte Prüfprotokolle für die Einhaltung von Vorschriften und forensische Analysen zu erstellen. Dieser umfassende Ansatz für die Endgerätetsicherheit ist in der heutigen Bedrohungslandschaft, in der Angreifer zunehmend Endpunkte als den Weg des geringsten Widerstands in Unternehmensnetzwerke ins Visier nehmen, unerlässlich.

Unternehmen aller Branchen nutzen UEM-Lösungen, um eine Vielzahl von betrieblichen Herausforderungen und strategischen Initiativen zu bewältigen. Von der Unterstützung hybrider Mitarbeitermodelle bis hin zur Einhaltung gesetzlicher Vorschriften bieten UEM-Plattformen die notwendige Flexibilität und Kontrolle, um sich an veränderte Geschäftsanforderungen anzupassen und gleichzeitig Sicherheit und betriebliche Effizienz zu gewährleisten. Die erfolgreichsten UEM-Implementierungen konzentrieren sich auf spezifische Anwendungsfälle, die einen messbaren Geschäftswert liefern und gleichzeitig die Grundlage für zukünftige Erweiterungen und Verbesserungen bilden.

Es ist zwar wichtig, die UEM-Konzepte und -Funktionen zu verstehen, aber der wahre Wert liegt darin, wie diese Lösungen in realen Geschäftsumgebungen unter realen Bedingungen funktionieren. Moderne UEM-Plattformen müssen halten, was sie versprechen, und sich gleichzeitig nahtlos in die bestehende Infrastruktur integrieren und an die sich ändernden Anforderungen des Unternehmens anpassen lassen. Die effektivsten Lösungen kombinieren bewährte Zuverlässigkeit mit innovativen Merkmalen, die sowohl aktuellen Herausforderungen als auch zukünftigen Anforderungen gerecht werden.

LogMeIn Resolve ist ein Beispiel für diesen modernen UEM-Ansatz, da es zwei Jahrzehnte bewährter Zuverlässigkeit mit bahnbrechenden KI-Funktionen und umfassender Sicherheitsintegration kombiniert. Resolve wurde speziell für IT-Profis und MSPs entwickelt, die außergewöhnliche Dienstleistungen erbringen müssen und gleichzeitig unter Ressourcenbeschränkungen arbeiten. Resolve ist ein praktisches Beispiel dafür, wie fortschrittliche UEM-Plattformen die IT-Komplexitätskrise durch intelligente Automatisierung und einheitliche Management-Funktionen bewältigen können.

Die UEM-Funktionen von Resolve bilden eine zukunftssichere Grundlage für ein KI-gesteuertes, autonomes Endgeräte-Management, das sich mit den Anforderungen des Unternehmens weiterentwickelt. Die Fähigkeit der Plattform, isolierte Sicherheit zu beseitigen und gleichzeitig umfassende Transparenz und Kontrolle zu bieten, positioniert Unternehmen an der Spitze der nächsten Phase des IT-Betriebs. Unternehmen, die diese Funktionen aus erster Hand erfahren möchten, können LogMeIn Resolve kostenlos testen, um die Leistung moderner UEM-Lösungen in ihren spezifischen Umgebungen zu bewerten.

Die Auswahl der richtigen UEM-Lösung erfordert eine sorgfältige Bewertung der Unternehmensanforderungen, der vorhandenen Infrastruktur und der strategischen Ziele. Die erfolgreichsten Implementierungen beginnen mit einem klaren Verständnis der aktuellen Probleme und der gewünschten Ergebnisse, gefolgt von einer systematischen Bewertung der verfügbaren Lösungen anhand bestimmter Kriterien.

Die Zukunft von UEM wird durch neue Technologien und sich verändernde Unternehmensanforderungen geprägt, die die Art und Weise, wie IT-Teams Endgerätumgebungen verwalten und absichern, verändern werden. Da die IT-Komplexitätskrise durch neue Gerätetypen, aufkommende Bedrohungen und steigende Benutzererwartungen weiter zunimmt, müssen UEM-Plattformen weiterentwickelt werden, um intelligentere, autonomere und prädiktive Funktionen bereitzustellen, die sich an veränderte Bedingungen ohne ständige menschliche Eingriffe anpassen können.

Künstliche Intelligenz verändert die UEM-Funktionen rasch, indem sie anspruchsvollere Automatisierungs- und Entscheidungsprozesse ermöglicht. KI-gestützte UEM-Plattformen können große Mengen an Endgerätedaten analysieren, um Muster zu erkennen, potenzielle Probleme vorherzusagen und automatisch Korrekturmaßnahmen zu implementieren, bevor sich Probleme auf die Benutzer auswirken. Diese Entwicklung hin zu einem autonomen Endgeräte-Management verspricht eine erhebliche Verringerung des Verwaltungsaufwands für IT-Teams bei gleichzeitiger Verbesserung der Servicequalität und der Sicherheitslage.

Dank vorausschauender Analysefunktionen können Unified Endpoint-Plattformen von der reaktiven Problemlösung zur proaktiven Wartung und Optimierung übergehen. Durch die Analyse historischer Leistungsdaten, von Nutzungsmustern und Umgebungsfaktoren können UEM-Lösungen vorhersagen, wann Probleme mit den Geräten zu erwarten sind, und automatisch vorbeugende Wartungsaktivitäten planen. Dieser Ansatz reduziert Ausfallzeiten, verbessert die Benutzerzufriedenheit und optimiert das Hardware-Lebenszyklusmanagement.

Selbstreparaturfunktionen für Endgeräte stellen die nächste Stufe der autonomen IT-Verwaltung dar und ermöglichen es den Geräten, gängige Probleme automatisch und ohne menschliches Zutun zu erkennen, zu diagnostizieren und zu beheben. Diese Systeme nutzen Algorithmen für maschinelles Lernen und umfangreiche Wissensdatenbanken, um geeignete Abhilfemaßnahmen zu implementieren und komplexe Probleme bei Bedarf an menschliche Techniker weiterzuleiten. Endgeräte mit Selbstreparatur versprechen eine drastische Reduzierung der Helpdesk-Tickets bei gleichzeitiger Verbesserung der allgemeinen Systemzuverlässigkeit.

Die Integration von UEM-Plattformen in umfassende Zero-Trust-Sicherheits-Frameworks schafft robustere und anpassungsfähigere Sicherheitsarchitekturen. Diese integrierten Lösungen bieten eine kontinuierliche Authentifizierung und Autorisierung für alle Endgeräteaktivitäten und passen die Zugriffsberechtigungen auf der Grundlage von Risikobewertungen in Echtzeit dynamisch an. Diese Entwicklung stellt sicher, dass die Sicherheitskontrollen mit den sich verändernden Bedrohungslandschaften und Benutzerverhaltensmustern Schritt halten.

Unternehmen, die sich diese neuen Möglichkeiten heute zu eigen machen, werden besser in der Lage sein, künftige Herausforderungen zu meistern und gleichzeitig Wettbewerbsvorteile durch überragende IT-Abläufe und Sicherheit zu erhalten. Die jüngsten Fortschritte im Bereich UEM zeigen, wie schnell die Innovation in diesem Bereich voranschreitet und wie wichtig es ist, Plattformen auszuwählen, die mit den Anforderungen des Unternehmens und den technologischen Entwicklungen Schritt halten können.

Was bedeutet UEM?

Ist UEM dasselbe wie MDM oder EMM?

Was sind die Unterschiede zwischen MDM vs. EMM vs. ssUEM?

Unterstützt UEM mehrere Betriebssysteme?

Hilft UEM bei der Erfüllung von Compliance-Anforderungen wie GDPR oder HIPAA?

Wie unterscheidet sich UEM von der Endgerätesicherheit?

Wie wähle ich das richtige UEM-Tool?

Wird UEM die traditionelle Geräteverwaltung ersetzen?