Post correlati

Quando i dipendenti non riescono a trovare gli strumenti di cui hanno bisogno attraverso i canali ufficiali, improvvisano creando account cloud personali, scaricando app di collaborazione o inserendo i propri dispositivi nel flusso di lavoro. Questo utilizzo non autorizzato della tecnologia, noto come "shadow IT", è diventato sempre più comune man mano che il lavoro diventa più distribuito e il software più accessibile. Anche se spesso queste soluzioni derivano da esigenze aziendali reali piuttosto che da intenti malevoli, introducono rischi nascosti che possono compromettere la sicurezza, la conformità e l’integrità dei dati in tutte le organizzazioni.

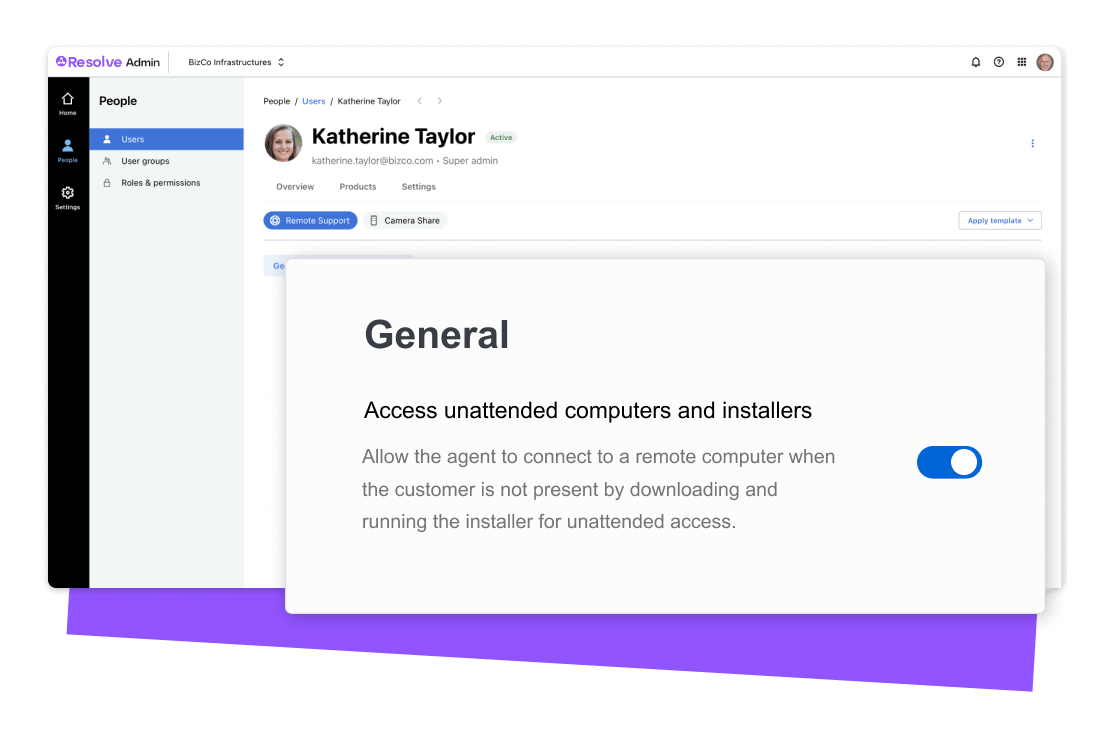

Con la continua espansione delle superfici di attacco e l’inasprimento dei requisiti normativi, i leader IT si trovano ad affrontare una crescente pressione per ottenere visibilità su questi punti ciechi, evitando al tempo stesso colli di bottiglia nella produttività. LogMeIn sostiene la produttività sicura fornendo ai team IT la visibilità unificata e la gestione intelligente degli accessi necessarie per rilevare, valutare e governare lo shadow IT senza soffocare l'innovazione o creare attriti operativi.

Lo shadow IT implica che i team con problemi di tempo prendano in mano le questioni IT, adottando tecnologie non autorizzate e aumentando il potenziale di violazione dei dati e di attacchi informatici a livello aziendale. Questa guida offre un approfondimento sui rischi dello shadow IT e sulle strategie di prevenzione. Tratteremo i seguenti aspetti in modo più dettagliato:

Lo shadow IT si riferisce a qualsiasi software, hardware o servizio cloud utilizzato all’interno di un’organizzazione senza l’esplicita conoscenza, approvazione o supervisione del reparto IT. A differenza dell'infrastruttura IT standard, che segue protocolli di approvvigionamento e sicurezza stabiliti, lo shadow IT opera al di fuori dei quadri di governance ufficiali, creando potenziali lacune in termini di sicurezza e conformità. Il termine si è evoluto dal suo significato originario, legato all’uso di hardware non autorizzato, fino a includere un panorama più ampio che comprende applicazioni Software as a Service (SaaS), soluzioni di archiviazione cloud e dispositivi personali che i dipendenti integrano nelle proprie attività lavorati

Lo shadow IT emerge tipicamente quando i dipendenti hanno bisogno di strumenti per collaborare rapidamente, accedere alle informazioni da remoto o colmare le lacune di funzionalità dei sistemi approvati. Invece di attendere i processi formali di approvazione IT, i team ricorrono spesso ad applicazioni di uso comune già disponibili o integrano dispositivi e account personali nei flussi di lavoro professionali. Questo comportamento non è intrinsecamente dannoso. I dipendenti di solito cercano di essere più produttivi e di rispondere alle esigenze aziendali. I vantaggi percepiti includono una riduzione dei costi interni, una maggiore produttività, una più rapida implementazione degli strumenti necessari e una maggiore soddisfazione dei dipendenti nei confronti della loro esperienza tecnologica.

I termini alternativi per indicare lo shadow IT sono:

Esempi concreti includono l’uso personale di Dropbox per la condivisione di file quando i sistemi aziendali sono lenti, abbonamenti SaaS non gestiti acquistati da singoli dipartimenti, app di messaggistica "ombra" come WhatsApp per comunicazioni rapide tra team e dipendenti che collegano laptop o smartphone personali ai sistemi aziendali senza che siano in vigore adeguate politiche di gestione dei dispositivi.

Lo shadow IT mina fondamentalmente la visibilità dell’IT creando punti di accesso e flussi di dati non gestiti che eludono i controlli di sicurezza e i quadri di governance stabiliti. Questi strumenti non autorizzati di solito non dispongono dell’autenticazione a più fattori, della crittografia, della registrazione degli audit e dei controlli di accesso che i team IT implementano per proteggere le informazioni sensibili e mantenere la conformità ai requisiti normativi. Quando i dipendenti utilizzano account personali o applicazioni non approvate per gestire i dati aziendali, i reparti IT perdono la capacità di monitorare, proteggere e verificare queste interazioni, creando notevoli punti oscuri per la sicurezza.

Questa sfida è amplificata dalla sovrapposizione di pressioni che i leader IT devono affrontare quotidianamente: l’espansione del panorama delle minacce, l’accelerazione della complessità organizzativa e la persistente richiesta di fornire di più con risorse limitate. Gli ambienti di lavoro ibridi, la diffusione del SaaS e l’adozione delle app da parte dei dipendenti hanno reso obsoleti i tradizionali perimetri di sicurezza, rendendo la sicurezza IT dei team ibridi più complessa che mai. Più generazioni di sistemi operativi, configurazioni ed endpoint moltiplicano i potenziali punti di guasto. La superficie di attacco continua a crescere in modo esponenziale, poiché i momenti di accesso diventano sempre più bersaglio delle minacce alla sicurezza informatica nelle organizzazioni iper-distribuite.

Senza visibilità centralizzata e capacità di rilevamento automatico, i team IT faticano a proteggere i dati sensibili, ad applicare le politiche di governance o a rispondere efficacemente agli incidenti di sicurezza. Le organizzazioni devono valutare sistematicamente i rischi informatici e sfruttare le pratiche di gestione degli asset IT per monitorare sia le tecnologie autorizzate sia quelle non autorizzate. Il risultato è un livello di complessità insostenibile che costringe i dirigenti a fare continui compromessi tra velocità e precisione, copertura e controllo dei costi, sicurezza e convenienza, esperienze migliori ed efficienza. La visibilità completa, il monitoraggio continuo e la formazione proattiva degli utenti diventano requisiti fondamentali per ridurre i rischi dello shadow IT e sostenere l’agilità del business in questa nuova realtà operativa.

Lo shadow IT si manifesta attraverso diverse categorie di adozione di tecnologie non autorizzate, ognuna delle quali presenta sfide uniche per la visibilità e il controllo dell’IT. Comprendere questi scenari comuni aiuta le organizzazioni a identificare potenziali punti ciechi e a sviluppare strategie di rilevamento e prevenzione mirate. Gli esempi più diffusi di shadow IT rientrano in quattro categorie principali che riflettono il modo in cui i modelli di lavoro moderni e le tendenze della tecnologia di consumo influenzano il comportamento dei dipendenti.

Uno. Strumenti di archiviazione e condivisione di file in cloud

I dipendenti ricorrono spesso a servizi di cloud storage consumer come Dropbox, account personali di Google Drive, WeTransfer e OneDrive quando i sistemi aziendali di condivisione file sono lenti, hanno limiti di spazio o non offrono le funzionalità necessarie per la collaborazione esterna. Questi strumenti spesso eludono la supervisione dell’IT perché sono accessibili tramite browser web, non richiedono l’installazione di software e forniscono un accesso immediato alle funzionalità di condivisione di file di grandi dimensioni. Tuttavia, possono esporre i dati aziendali sensibili a server esterni senza un’adeguata crittografia, i controlli di accesso o i percorsi di audit necessari per la conformità alle normative.

Passaggio 2. Applicazioni di messaggistica e collaborazione

Le esigenze di comunicazione rapida spingono ad adottare piattaforme di messaggistica non autorizzate come gli spazi di lavoro personali di Slack, i gruppi di WhatsApp, i server di Discord, i canali di Telegram e gli strumenti di produttività come le bacheche di Trello o i progetti di Asana. I team spesso giustificano questi strumenti per la loro facilità d’uso, l’accessibilità mobile e le ricche funzioni di collaborazione che potrebbero mancare nelle piattaforme di comunicazione aziendali approvate. Il rischio è che le discussioni critiche per l’azienda, la condivisione di file e il coordinamento di progetti avvengano al di fuori degli ambienti gestiti dall’IT, dove le conversazioni non possono essere archiviate, monitorate per verificarne la conformità o protette secondo le politiche aziendali.

Passaggio 3. Abbonamenti SaaS non approvati

I dipartimenti e i singoli dipendenti acquistano sempre più spesso strumenti SaaS "freemium" o a basso costo utilizzando carte di credito personali o budget di reparto per soddisfare specifiche esigenze operative, senza aspettare i processi di approvvigionamento IT. Alcuni esempi sono gli strumenti di gestione dei progetti, i software di progettazione, le piattaforme di automazione del marketing o le applicazioni analitiche specializzate. Sebbene questi abbonamenti possano sembrare innocui singolarmente, creano problemi di integrazione dei dati, lacune nella conformità e potenziali vulnerabilità nella sicurezza quando le informazioni aziendali sensibili vengono elaborate attraverso servizi di terze parti non verificati senza un'adeguata valutazione della sicurezza del fornitore.

4° Dispositivi personali e scenari BYOD

La tendenza del bring-your-own-device (BYOD) si estende oltre i programmi BYOD formali, includendo laptop, smartphone, tablet e persino unità USB che i dipendenti utilizzano per accedere ai sistemi aziendali, archiviare file di lavoro o connettersi alle reti aziendali. I dispositivi personali possono essere privi di politiche di sicurezza aziendali, di software di protezione degli endpoint, di requisiti di crittografia o di controlli di accesso adeguati. Questo crea dei rischi quando i dispositivi vengono persi, rubati o compromessi, esponendo potenzialmente le credenziali aziendali, i dati sensibili o l’accesso alla rete a persone non autorizzate.

Lo shadow IT introduce molteplici livelli di rischio che si aggravano man mano che gli ambienti di lavoro ibridi aumentano il numero di applicazioni e dispositivi non gestiti nelle organizzazioni distribuite. Questi strumenti non autorizzati aumentano la complessità operativa e creano esposizioni evitabili alla sicurezza e alla conformità che possono avere conseguenze aziendali e finanziarie significative. La comprensione di questi rischi interconnessi aiuta i leader IT a dare priorità agli sforzi di rilevamento e prevenzione e a costruire business case per strategie complete di gestione dello shadow IT.

Uno. Vulnerabilità della sicurezza

Lo shadow IT espande in modo significativo la superficie di attacco dell’organizzazione introducendo account utente non monitorati, flussi di dati non gestiti e applicazioni che eludono i controlli aziendali dell’identità e degli accessi. Gli strumenti non autorizzati spesso non dispongono di funzioni di sicurezza di livello aziendale, come la protezione avanzata dalle minacce, il monitoraggio della sicurezza o l'integrazione con i sistemi SIEM (Security Information and Event Management) aziendali. Questo li rende punti di ingresso interessanti per i criminali informatici che conducono campagne di phishing, attacchi con furto di credenziali o movimenti laterali attraverso account compromessi. Quando gli incidenti di sicurezza avvengono attraverso i canali dello shadow IT, i tempi di rilevamento e di risposta aumentano drasticamente perché i team IT non hanno visibilità su questi ambienti e non possono attuare misure di contenimento rapide.

2 Violazioni della conformità

Le applicazioni non autorizzate spesso non soddisfano i requisiti normativi relativi alla crittografia dei dati, alla registrazione degli accessi, alle politiche di conservazione dei dati o ai mandati regionali di gestione dei dati come il GDPR, l’HIPAA o gli standard di conformità SOC 2. Poiché i reparti IT non sono in grado di verificare o monitorare questi sistemi in base ai quadri di conformità stabiliti, le organizzazioni corrono rischi sostanziali, tra cui sanzioni amministrative, audit di sicurezza falliti, conseguenze legali e violazioni contrattuali con clienti o partner. I requisiti SOC 2 per il supporto remoto diventano particolarmente impegnativi quando i dati sensibili dei clienti vengono elaborati attraverso canali non autorizzati che non dispongono di adeguati controlli di sicurezza e funzionalità di audit.

3 Frammentazione e perdita di dati

Le informazioni critiche per l’azienda sparse in strumenti non autorizzati creano problemi significativi per la governance dei dati, le procedure di backup e la pianificazione del disaster recovery. Quando file, comunicazioni o dati di progetto importanti si trovano al di fuori dei sistemi gestiti dall’IT, le organizzazioni perdono la possibilità di garantire la disponibilità dei dati in caso di guasti del sistema. Questa frammentazione ostacola anche gravemente le attività di risposta agli incidenti, perché i team IT non possono tracciare il movimento dei dati, identificare i sistemi interessati o implementare procedure di ripristino complete quando gli ambienti shadow IT vengono compromessi o diventano indisponibili.

4° Inefficienza operativa

Lo shadow IT porta alla duplicazione degli strumenti, a sistemi incompatibili e a molteplici fonti di dati contrastanti che creano lavoro inutile sia per il personale IT che per gli utenti finali. Senza adeguate funzionalità di integrazione o flussi di lavoro standardizzati, i team perdono tempo a trasferire manualmente le informazioni tra i sistemi, a riconciliare i dati in conflitto e a risolvere i problemi di connettività tra applicazioni non autorizzate e approvate. Questa mancanza di integrazione e di controllo delle versioni rallenta notevolmente la collaborazione, complica il supporto tecnico e la risoluzione dei problemi e aumenta il carico operativo dei team IT che già gestiscono ambienti di lavoro ibridi sempre più complessi con risorse limitate.

Rilevare efficacemente lo shadow IT richiede un approccio completo che combini il monitoraggio della rete, l’analisi delle identità e degli accessi e la scoperta continua delle applicazioni cloud, al fine di identificare strumenti non autorizzati che spesso si integrano perfettamente nei normali schemi di traffico. Poiché le applicazioni di shadow IT spesso si mascherano da strumenti aziendali legittimi e possono utilizzare connessioni crittografate che eludono il monitoraggio tradizionale della rete, i team IT hanno bisogno di strumenti di rilevamento automatizzati e analisi comportamentale per evitare pericolosi punti ciechi. Le strategie di rilevamento di maggior successo combinano più tecniche di monitoraggio per fornire una visibilità completa su ambienti locali, cloud e ibridi.

Uno. Strumenti di rilevamento dello shadow IT

Strumenti di rilevamento specializzati analizzano i modelli di traffico di rete, le query DNS e le connessioni ai servizi cloud per identificare le applicazioni e i servizi non gestiti a cui i dipendenti accedono durante l’orario di lavoro. Questi strumenti forniscono generalmente funzionalità di valutazione del rischio, che analizzano le applicazioni rilevate in base alla postura di sicurezza, ai requisiti di conformità, alle modalità di gestione dei dati e alla reputazione del fornitore, aiutando così i team IT a stabilire le priorità negli interventi correttivi. Le soluzioni avanzate di rilevamento possono anche individuare potenziali vie di perdita di dati, mappando come le informazioni sensibili fluiscono tra sistemi autorizzati e non autorizzati, evidenziando così lacune di sicurezza che potrebbero rappresentare vettori di attacco per soggetti malintenzionati che mirano ad accedere a dati aziendali critici.

2 Visibilità e reporting centralizzati

Le dashboard unificate e le piattaforme di reporting forniscono ai team IT un’unica fonte di dati su dispositivi, applicazioni, identità e attività di rete, sostituendo approcci di monitoraggio frammentati che creano lacune nella sicurezza e inefficienze operative. Le soluzioni di visibilità centralizzata aiutano i team a dare priorità ai rischi di sicurezza in base alla sensibilità dei dati e all’impatto sul business, a verificare i permessi di accesso degli utenti su più sistemi e a segnalare schemi di attività sospette che potrebbero indicare account compromessi o minacce interne malevoli. Questo approccio consolidato supporta direttamente la proposta di valore di LogMeIn di fornire una soluzione unificata di visibilità e gestione degli endpoint che offre ai team IT la supervisione completa necessaria per gestire efficacemente ambienti di lavoro ibridi sempre più complessi.

3 Programmi di sensibilizzazione per i dipendenti

Poiché molti episodi di shadow IT derivano da esigenze di praticità e produttività piuttosto che da intenti malevoli, programmi di formazione completi rappresentano un livello di prevenzione fondamentale, in grado di affrontare le cause alla base dell’adozione non autorizzata di tecnologie. Iniziative di sensibilizzazione efficaci aiutano i dipendenti a riconoscere strumenti e pratiche potenzialmente rischiosi e a imparare i canali corretti per richiedere nuove applicazioni o segnalare problemi di sicurezza. Le organizzazioni dovrebbero considerare questi programmi come pratiche continue di costruzione della cultura aziendale, piuttosto che come eventi formativi isolati.

Una prevenzione efficace dello shadow IT richiede un approccio equilibrato che combini framework di governance chiari, iniziative di responsabilizzazione dei dipendenti, soluzioni di visibilità basate sull’identità e alternative sicure e senza attriti che soddisfino le legittime esigenze aziendali. Piuttosto che limitarsi a limitare l’accesso a strumenti non autorizzati, le strategie di prevenzione efficaci si concentrano sulla fornitura di opzioni di facile utilizzo che eliminino le lacune di produttività che determinano l’adozione dello shadow IT.

Passaggio 1. Stabilire politiche chiare sullo shadow IT

Le organizzazioni devono sviluppare e mantenere politiche complete che documentino chiaramente gli strumenti e i servizi approvati, specifichino come i dati sensibili debbano essere gestiti nei diversi sistemi e stabiliscano processi accessibili per richiedere eccezioni o valutare nuove tecnologie. Queste politiche devono essere scritte in un linguaggio semplice e facilmente comprensibile per i dipendenti e devono essere aggiornate regolarmente per riflettere l'evoluzione delle opzioni SaaS, delle minacce alla sicurezza e dei requisiti aziendali. I quadri strategici efficaci includono anche conseguenze chiare per le violazioni dei criteri, ponendo al contempo l’accento sul supporto e sulla formazione piuttosto che sulla punizione per i dipendenti che segnalano proattivamente l’uso esistente di shadow IT o potenziali problemi di sicurezza.

Passaggio 2. Fornisci alternative sicure e facili da usare

Lo shadow IT emerge spesso quando le soluzioni aziendali approvate sono difficili da usare, mancano di funzioni essenziali o creano un significativo attrito nel flusso di lavoro che ostacola la produttività e la collaborazione. I dipartimenti IT dovrebbero dare la priorità all'offerta di strumenti moderni, intuitivi e di livello enterprise che eguaglino o superino le funzionalità e l’esperienza utente delle applicazioni consumer più diffuse, mantenendo al contempo i controlli di sicurezza e le funzionalità di conformità richiesti. Questa strategia rappresenta uno degli approcci di prevenzione più efficaci, ma spesso trascurati, perché affronta le esigenze aziendali fondamentali che spingono all’adozione di tecnologie non autorizzate, anziché limitarsi a limitare l’accesso ad alternative non approvate.

3 Educare e responsabilizzare i dipendenti

I dipendenti rappresentano la prima linea di difesa contro i rischi dello shadow IT se dotati di conoscenze adeguate e di indicazioni chiare sulle scelte tecnologiche sicure. Una formazione completa in materia di consapevolezza dovrebbe coprire i rischi per la protezione dei dati associati agli strumenti non autorizzati e i processi semplificati per richiedere l’approvazione di tecnologie critiche per il business. Le organizzazioni dovrebbero promuovere una cultura della consapevolezza della sicurezza in cui i dipendenti si sentano a proprio agio nel porre domande, segnalare potenziali problemi e suggerire miglioramenti agli strumenti e ai processi esistenti senza timore di biasimo o punizioni.

4 Automatizzare il monitoraggio e gli avvisi

I sistemi di monitoraggio basati sull’IA possono rilevare nuove iscrizioni a SaaS, identificare modelli di accesso rischiosi e segnalare applicazioni potenzialmente non autorizzate in tempo reale, consentendo una risposta rapida prima che si verifichino incidenti di sicurezza. Le funzionalità di automazione IT riducono il carico di lavoro manuale dei team IT e forniscono una supervisione continua che si adatta alla crescita dell’organizzazione e all’evoluzione del panorama delle minacce. Questi sistemi automatizzati dovrebbero integrarsi con gli strumenti di sicurezza e i flussi di lavoro esistenti per fornire avvisi contestuali che aiutino i team a distinguere tra le esigenze aziendali legittime e le reali minacce alla sicurezza, supportando un processo decisionale informato sulla gestione dello shadow IT e sull’applicazione dei criteri.

LogMeIn affronta le sfide dello shadow IT attraverso una visibilità unificata degli endpoint, una governance sicura degli accessi e capacità di monitoraggio continuo che aiutano i team IT a rilevare applicazioni non autorizzate e valutare i rischi di sicurezza senza interrompere la produttività o i flussi di lavoro collaborativi.

Basata su due decenni di comprovata affidabilità e scelta dalle aziende Fortune 500 di tutto il mondo, la nostra tecnologia avanzata di gestione degli endpoint fa passare le organizzazioni da una scoperta reattiva dello shadow IT a una governance proattiva che consente un’innovazione sicura. LogMeIn offre risultati misurabili, tra cui una più rapida rilevazione delle minacce, un reporting di conformità semplificato, una riduzione dell’esposizione ai rischi di sicurezza e un minimo impatto operativo, supportando al contempo ambienti di lavoro sicuri e flessibili, come richiesto dalle aziende moderne.

Il nostro approccio completo alla gestione dello shadow IT fornisce ai team IT gli strumenti e gli approfondimenti necessari per:

La sicurezza non è mai un ripensamento con LogMeIn: è progettata appositamente e integrata in ogni livello di accesso e gestione degli endpoint. La nostra piattaforma consente alle organizzazioni di implementare misure di sicurezza proattive piuttosto che risposte reattive agli incidenti legati allo shadow IT, gettando le basi per un successo operativo a lungo termine in ambienti di lavoro sempre più complessi e distribuiti.

Il futuro della gestione dell’IT ombra si sta delineando grazie alle tecnologie di scoperta assistita dall’intelligenza artificiale, ai sistemi di gestione unificata delle identità, alle architetture di sicurezza Zero Trust e alle piattaforme di collaborazione sicure che offrono funzionalità di governance native e supportano modalità di lavoro flessibili. Queste tecnologie emergenti consentono alle organizzazioni di andare oltre il rilevamento reattivo per passare all’identificazione predittiva e all’applicazione automatizzata dei criteri che si adattano alle mutevoli esigenze aziendali e al panorama delle minacce. Man mano che l’IA diventa sempre più diffusa sia nelle applicazioni aziendali legittime che negli strumenti di shadow IT, le organizzazioni avranno bisogno di funzionalità di monitoraggio e governance più sofisticate per distinguere tra l’utilizzo autorizzato dell’IA e le implementazioni non autorizzate potenzialmente rischiose.

Il ruolo dei reparti IT sta cambiando fondamentalmente: da un’applicazione rigorosa di politiche di controllo e restrizione a un supporto che consenta ambienti di lavoro sicuri e produttivi, con guide intelligenti e capacità di supervisione automatizzata. Questa trasformazione richiede che i team IT diventino abilitatori strategici del business, comprendano le esigenze degli utenti, offrano alternative sicure e implementino framework di governance che supportino l’innovazione anziché ostacolarla. La moderna gestione dello shadow IT si concentra sempre più sulla collaborazione tra l’IT e le unità aziendali per identificare esigenze tecnologiche legittime e fornire soluzioni approvate che soddisfino o superino le funzionalità delle alternative non autorizzate.

I principi di sicurezza Zero Trust e le funzionalità avanzate di gestione degli endpoint di LogMeIn aiutano le organizzazioni a costruire la visibilità e la governance necessarie per rimanere al sicuro, supportando al contempo i moderni requisiti di collaborazione e i modelli di lavoro in evoluzione. Man mano che i modelli di lavoro ibridi e remoti diventeranno un punto fermo nella maggior parte delle organizzazioni, la capacità di fornire una supervisione completa sugli ambienti distribuiti, mantenendo la produttività e la soddisfazione degli utenti, diventerà un vantaggio competitivo fondamentale per i leader IT più lungimiranti.

Perché lo shadow IT è un rischio per la sicurezza informatica?

Qual è la differenza tra shadow IT e IT autorizzato?

In che modo lo shadow IT incide sulle attività di conformità?

Quali sono i segnali che indicano che un’azienda può avere uno shadow IT?

Qual è il costo aziendale dello shadow IT?

Che ruolo ha lo Zero Trust nella riduzione dello shadow IT?

In che modo il lavoro a distanza contribuisce allo shadow IT?