Posts relacionados

Quando os funcionários não conseguem encontrar as ferramentas necessárias nos canais oficiais, eles improvisam — criando contas pessoais na nuvem, baixando aplicativos de colaboração ou utilizando seus próprios dispositivos nos processos. Essa adoção não autorizada de tecnologia, conhecida como "TI invisível", tem se tornado cada vez mais comum em um mundo de trabalho cada vez mais distribuído e software cada vez mais acessível. Embora essas soluções alternativas sejam derivadas de necessidades corporativas autênticas e não de intenções maliciosas, elas introduzem riscos ocultos que podem comprometer a segurança, a conformidade e a integridade dos dados das empresas.

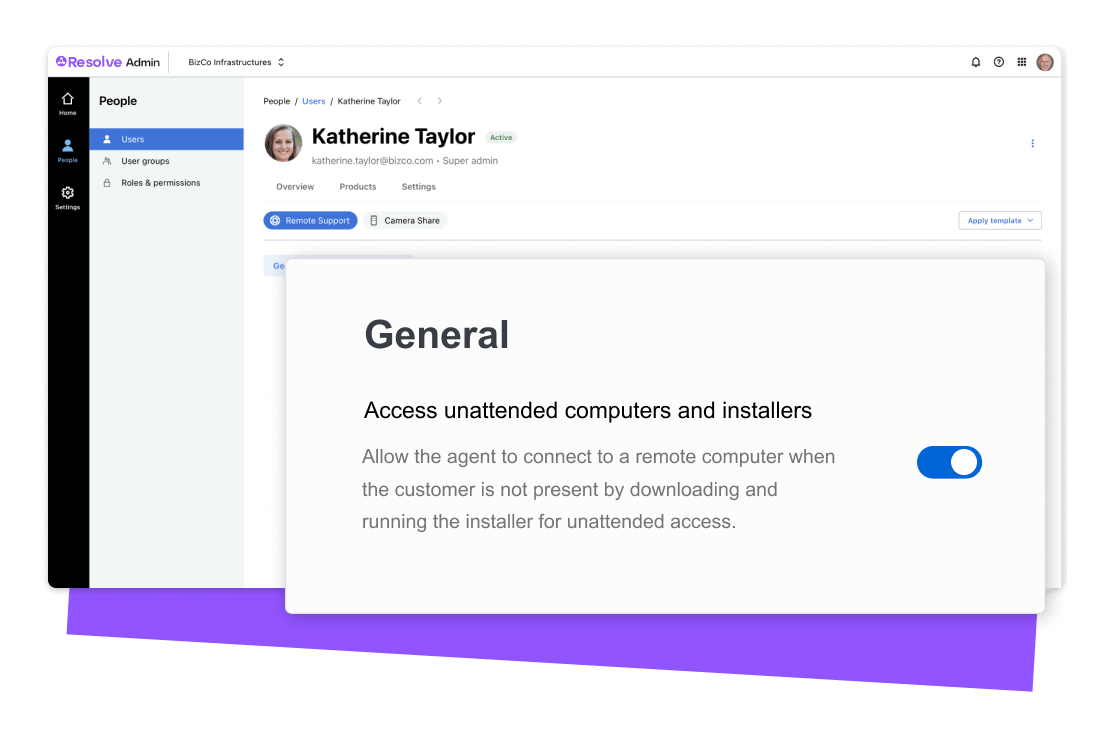

Com o crescimento das superfícies de ataque e requisitos regulamentares mais rígidos, os líderes de TI enfrentam uma pressão dinâmica para obter visibilidade desses pontos cegos e, ao mesmo tempo, evitar gargalos de produtividade. A LogMeIn defende a produtividade segura, fornecendo às equipes de TI a visibilidade unificada e o gerenciamento de acesso inteligente necessários para detectar, avaliar e controlar a TI invisível sem afetar a inovação ou criar atritos operacionais.

A TI invisível envolve equipes com pouco tempo que tentam resolver as questões de TI por conta própria, adotando tecnologia não autorizada e aumentando o potencial de violações de dados e ataques cibernéticos em toda a organização. Este guia oferece uma visão mais aprofundada dos riscos da TI invisível e das estratégias de prevenção. Abordaremos os seguintes tópicos detalhadamente:

TI invisível significa qualquer software, hardware ou serviço de nuvem usado em uma organização sem o conhecimento explícito, a aprovação ou a supervisão do departamento de TI. Diferente da infraestrutura de TI padrão, que segue os protocolos de segurança e aquisição estabelecidos, a TI invisível opera fora das estruturas oficiais de governança, gerando possíveis falhas de segurança e conformidade. O termo evoluiu de seu foco original em hardware não autorizado para abranger um cenário mais amplo, incluindo aplicações de software como serviço (SaaS), soluções de armazenamento em nuvem e dispositivos pessoais que os funcionários integram às suas rotinas de trabalho.

A TI invisível geralmente aparece quando os funcionários precisam de ferramentas para colaborar rapidamente, acessar informações remotamente ou atender a falhas de funcionalidade em sistemas aprovados. Em vez de esperar por processos formais de aprovação de TI, as equipes acabam recorrendo a aplicativos de consumo prontamente disponíveis ou usam dispositivos e contas pessoais para processos profissionais. Esse comportamento não é inerentemente malicioso. Em geral, os funcionários estão tentando ser mais produtivos e responder melhor às necessidades da empresa. Os benefícios percebidos incluem custos internos reduzidos, maior produtividade, implementação mais rápida das ferramentas necessárias e maior satisfação dos funcionários com sua experiência tecnológica.

Termos alternativos para TI invisível:

Exemplos do mundo real incluem o uso pessoal do Dropbox para compartilhar arquivos quando os sistemas corporativos estão lentos, assinaturas de SaaS não gerenciadas adquiridas por departamentos individuais, aplicativos de mensagens como WhatsApp para comunicação rápida com a equipe e funcionários que conectam laptops ou smartphones pessoais a sistemas corporativos sem políticas adequadas de gestão de dispositivos.

A TI invisível prejudica fundamentalmente a visibilidade da TI criando pontos de acesso não gerenciados e fluxos de dados que ignoram os controles de segurança e as estruturas de governança estabelecidas. Essas ferramentas não autorizadas normalmente não oferecem autenticação de vários fatores, criptografia, registro de auditoria e controles de acesso que as equipes de TI implementam para proteger informações confidenciais e manter a conformidade com os requisitos regulamentares. Quando os funcionários usam contas pessoais ou aplicativos não aprovados para lidar com dados corporativos, os departamentos de TI perdem a capacidade de monitorar, proteger e auditar essas interações, gerando pontos cegos de segurança significativos.

Esse desafio é ampliado pela sobreposição de pressões que os líderes de TI enfrentam diariamente: cenários de ameaças em expansão, complexidade corporativa acelerada e demandas persistentes para entregar mais com recursos limitados. Os ambientes de trabalho híbridos, a expansão do SaaS e a adoção de aplicativos orientados pelos funcionários tornaram obsoletos os perímetros de segurança tradicionais, complicando mais do que nunca a segurança da TI para equipes híbridas. Várias gerações de sistemas operacionais, configurações e terminais multiplicam os possíveis pontos de falha. A superfície de ataque continua a crescer exponencialmente à medida que os pontos de acesso se tornam alvos cada vez mais frequentes de ameaças à segurança cibernética em organizações hiperdistribuídas.

Sem visibilidade centralizada e recursos de detecção automatizados, as equipes de TI enfrentam dificuldades para proteger dados confidenciais, aplicar políticas de governança ou responder de forma eficaz a incidentes de segurança. As organizações precisam avaliar sistematicamente os riscos de cibersegurança e adotar práticas de gestão de ativos de TI para rastrear tecnologias autorizadas e não autorizadas. O resultado é um nível insustentável de complexidade que força os executivos a realizar trocas perpétuas entre velocidade e precisão, cobertura e controle de custos, segurança e conveniência, e experiências superiores e eficiência. Visibilidade detalhada, monitoramento contínuo e educação proativa do usuário são requisitos fundamentais para reduzir os riscos da TI invisível e, ao mesmo tempo, apoiar a agilidade empresarial nessa nova realidade operacional.

A TI invisível se manifesta em várias categorias de adoção não autorizada de tecnologia, cada uma apresentando desafios exclusivos para a visibilidade e o controle de TI. Compreender esses cenários comuns ajuda as organizações a identificar possíveis pontos cegos e a desenvolver estratégias de detecção e prevenção direcionadas. Os exemplos mais difundidos de TI invisível geralmente se enquadram em quatro principais categorias que refletem como os padrões de trabalho modernos e as tendências de tecnologia de consumo influenciam o comportamento dos funcionários.

Uma única ferramenta de TI. Armazenamento em nuvem e ferramentas de compartilhamento de arquivos

Muitas vezes, os funcionários recorrem a serviços de armazenamento em nuvem para consumidores, como Dropbox, contas pessoais do Google Drive, WeTransfer e OneDrive, quando os sistemas corporativos de compartilhamento de arquivos são lentos, têm limitações de armazenamento ou não oferecem a funcionalidade necessária para colaboração externa. Muitas vezes, essas ferramentas negligenciam a supervisão da TI porque são acessadas por navegadores, não exigem instalação de software e oferecem acesso imediato a recursos robustos de compartilhamento de arquivos. No entanto, essas ferramentas podem expor dados corporativos confidenciais a servidores externos sem criptografia adequada, controle de acesso ou trilhas de auditoria compatíveis com requisitos regulatórios.

2. Aplicativos de mensagens e colaboração

As necessidades de comunicação rápida impulsionam a adoção de plataformas de mensagens não autorizadas, como ambientes de trabalho pessoais do Slack, grupos do WhatsApp, servidores do Discord, canais do Telegram e ferramentas de produtividade, como quadros do Trello ou projetos do Asana. Normalmente, as equipes justificam essas ferramentas por facilidade de uso, acessibilidade móvel e recursos avançados de colaboração que podem estar ausentes nas plataformas de comunicação corporativa aprovadas. O risco está nas discussões importantes para a empresa, no compartilhamento de arquivos e na coordenação de projetos que acontecem fora dos ambientes gerenciados pela TI, onde as conversas não podem ser arquivadas, a conformidade não pode ser monitoradas ou protegida de acordo com as políticas corporativas.

3. Assinaturas de SaaS não aprovadas

Os departamentos e funcionários individuais compram cada vez mais ferramentas SaaS "freemium" ou baratas usando cartões de crédito pessoais, ou orçamentos departamentais para atender a necessidades específicas de processos sem esperar pelos processos de aquisição de TI. Os exemplos incluem ferramentas de gestão de projetos, software de design, plataformas de automação de marketing ou aplicativos analíticos especializados. Embora essas assinaturas possam parecer inofensivas individualmente, elas geram desafios de integração de dados, falhas de conformidade e possíveis vulnerabilidades de segurança quando as informações empresariais confidenciais são processadas por serviços de terceiros não aprovados sem as devidas avaliações de segurança do fornecedor.

04 Dispositivos pessoais e cenários de BYOD

A tendência do modelo BYOD vai além dos programas formais de dispositivos pessoais e inclui laptops, smartphones, tablets e até mesmo unidades USB que os funcionários usam para acessar sistemas corporativos, armazenar arquivos de trabalho ou conectar-se a redes da empresa. Os dispositivos pessoais podem não ter políticas de segurança corporativa, software de proteção de terminais, requisitos de criptografia ou controles de acesso adequados. Essa situação gera riscos quando os dispositivos são perdidos, roubados ou comprometidos, possivelmente expondo credenciais corporativas, dados confidenciais ou acesso à rede a partes não autorizadas.

A TI invisível introduz várias camadas de risco que se agravam à medida que os ambientes de trabalho híbridos expandem o número de aplicativos e dispositivos não gerenciados em organizações distribuídas. Essas ferramentas não autorizadas aumentam a complexidade operacional e geram exposições evitáveis de segurança e conformidade que podem ter consequências corporativas e financeiras significativas. Compreender esses riscos interconectados ajuda os líderes de TI a priorizar os esforços de detecção e prevenção, além de criar casos de negócios para estratégias detalhadas de gestão da TI invisível.

Uma única ferramenta de TI. Vulnerabilidades de segurança

A TI invisível expande significativamente a superfície de ataque organizacional introduzindo contas de usuário não monitoradas, fluxos de dados não gerenciados e aplicativos que ignoram a identidade corporativa e os controles de acesso. Geralmente, as ferramentas não autorizadas não apresentam recursos corporativos de segurança, como proteção avançada contra ameaças, monitoramento de segurança ou integração com sistemas corporativos de gerenciamento de eventos e informações de segurança (SIEM). Dessa forma, os pontos de entrada são atraentes para criminosos cibernéticos que realizam campanhas de phishing, ataques de roubo de credenciais ou movimentação lateral com contas comprometidas. Quando os incidentes de segurança ocorrem através de canais de TI invisíveis, os tempos de detecção e resposta aumentam drasticamente, pois as equipes de TI não têm visibilidade desses ambientes e não podem implementar medidas rápidas de contenção.

2º Violações de conformidade

Muitas vezes, aplicativos não autorizados não atendem aos requisitos regulamentares relacionados à criptografia de dados, registro de acesso, políticas de retenção de dados ou normas regionais de tratamento de dados, como GDPR, HIPAA ou padrões de conformidade SOC 2. Como os departamentos de TI não podem auditar ou monitorar esses sistemas de acordo com as estruturas de conformidade estabelecidas, as organizações enfrentam riscos consideráveis, incluindo multas regulatórias, falhas de auditorias de segurança, consequências jurídicas e violações contratuais com clientes ou parceiros. Os requisitos de SOC 2 para suporte remoto são particularmente desafiadores quando dados confidenciais de clientes são processados em canais não autorizados sem controles de segurança e recursos de auditoria adequados.

3 Fragmentação e perda de dados

Informações críticas para a empresa espalhadas por ferramentas não autorizadas geram desafios significativos para governança de dados, procedimentos de backup e planejamento de recuperação de desastres. Quando arquivos importantes, comunicações ou dados de projetos existem fora dos sistemas gerenciados pela TI, as empresas perdem a capacidade de oferecer disponibilidade de dados durante falhas do sistema. Essa fragmentação também prejudica gravemente os esforços de resposta a incidentes, já que as equipes de TI não conseguem rastrear a movimentação de dados, identificar os sistemas afetados ou implementar procedimentos avançados de recuperação quando os ambientes de TI invisível são comprometidos ou ficam indisponíveis.

04 Ineficiência operacional

A TI invisível gera duplicação de ferramentas, sistemas incompatíveis e várias "fontes de verdade" conflitantes que resultam em trabalho desnecessário à equipe de TI e aos usuários finais. Sem recursos de integração adequados ou processos padronizados, as equipes perdem tempo transferindo manualmente informações entre sistemas, reconciliando dados conflitantes e resolvendo problemas de conectividade entre aplicativos não autorizados e aprovados. Essa falta de integração e de controle de versão diminui drasticamente a colaboração, complica o suporte técnico e os esforços de resolução de problemas, além de aumentar a carga operacional das equipes de TI que já gerenciam ambientes de trabalho híbridos cada vez mais complexos com recursos limitados.

A detecção eficaz da TI invisível exige uma abordagem avançada que combine monitoramento de rede, insights de identidade, e acesso e descoberta contínuos de aplicativos em nuvem para identificar ferramentas não autorizadas que, muitas vezes, se misturam aos padrões normais de tráfego. Como os aplicativos de TI invisível muitas vezes se disfarçam como ferramentas empresariais legítimas e podem usar conexões criptografadas que contornam o monitoramento tradicional da segurança da rede, as equipes de TI precisam de recursos de detecção automatizada e análise comportamental para evitar pontos cegos perigosos. As estratégias de detecção mais bem-sucedidas combinam várias técnicas de monitoramento para oferecer visibilidade completa em ambientes locais, na nuvem e híbridos.

Uma única ferramenta de TI. Ferramentas de descoberta de TI invisível

Ferramentas especializadas de descoberta analisam padrões de tráfego de rede, consultas de DNS e conexões de serviços em nuvem para identificar aplicativos e serviços não gerenciados que os funcionários acessam durante o horário comercial. Em geral, essas ferramentas oferecem recursos de avaliação de riscos que classificam os aplicativos descobertos com base na postura de segurança, nos requisitos de conformidade, nas práticas de tratamento de dados e na reputação do fornecedor para ajudar as equipes de TI a priorizar os esforços de correção. As soluções de descoberta avançada também podem identificar possíveis caminhos de vazamento de dados, mapeando como as informações confidenciais passam entre sistemas sancionados e não sancionados, revelando brechas de segurança que poderiam servir como vetores de ataque para agentes mal-intencionados que buscam acessar dados empresariais essenciais.

2º Relatórios e visibilidade centralizados

Com painéis unificados e plataformas de geração de relatórios, as equipes de TI aproveitam uma única fonte de verdade em dispositivos, aplicativos, identidades e atividades de rede, substituindo abordagens fragmentadas de monitoramento que geram falhas de segurança e ineficiências operacionais. As soluções de visibilidade centralizada ajudam as equipes a priorizar os riscos de segurança com base na confidencialidade dos dados e no impacto nos negócios, validar as permissões de acesso do usuário em vários sistemas e sinalizar padrões de atividades suspeitas que podem indicar contas comprometidas ou ameaças internas mal-intencionadas. Essa abordagem consolidada apoia diretamente a proposta de valor da LogMeIn de oferecer recursos de solução unificada de visibilidade e gestão de terminais, ajudando as equipes de TI com uma supervisão abrangente necessária para gerenciar ambientes de trabalho híbridos cada vez mais complexos com eficiência.

3 Programas de conscientização de funcionários

Como muitos incidentes de TI invisível são consequentes de necessidades de conveniência e produtividade, e não de intenções maliciosas, os programas avançados de treinamento servem como uma camada de prevenção fundamental que aborda as causas básicas da adoção não autorizada de tecnologia. Iniciativas eficazes de conscientização ajudam os funcionários a reconhecer ferramentas e práticas que podem não ser seguras e a conhecer os canais adequados para solicitar novos aplicativos ou relatar problemas de segurança. As empresas devem posicionar esses programas como iniciativas contínuas de fortalecimento da cultura, e não como eventos pontuais de treinamento.

A prevenção bem-sucedida da TI invisível exige uma abordagem equilibrada que combine estruturas de governança claras, iniciativas de capacitação de funcionários, soluções de visibilidade com reconhecimento de identidade e alternativas seguras simplificadas que atendam às necessidades corporativas legítimas. Em vez de simplesmente restringir o acesso a ferramentas não autorizadas, estratégias de prevenção eficazes priorizam a oferta de opções intuitivas que eliminem os gargalos de produtividade que incentivam a adoção de TI invisível.

Apenas 1 local Estabeleça políticas claras de TI invisível

As empresas devem desenvolver e manter políticas detalhadas que documentem claramente as ferramentas e os serviços aprovados, especifiquem como os dados confidenciais devem ser tratados em diferentes sistemas e estabeleçam processos acessíveis para solicitar exceções ou avaliar novas tecnologias. Essas políticas devem ser escritas em linguagem simples, de forma que os funcionários possam entender com facilidade, e atualizadas regularmente para refletir a evolução das opções de SaaS, as ameaças à segurança e os requisitos empresariais. Estruturas de políticas eficazes também estabelecem consequências claras para violações e priorizam apoio e orientação, em vez de punição, para funcionários que relatam proativamente o uso de TI invisível ou possíveis riscos de segurança.

2. Ofereça alternativas seguras e intuitivas

Geralmente, a TI invisível surge quando as soluções corporativas aprovadas são complicadas, carecem de recursos essenciais ou geram um atrito significativo no processo, impedindo a produtividade e a colaboração. Os departamentos de TI devem priorizar a oferta de ferramentas modernas, intuitivas e de nível empresarial que correspondam ou superem a funcionalidade e a experiência do usuário de aplicativos populares para consumidores, mantendo os controles de segurança e os recursos de conformidade necessários. Essa estratégia representa uma das abordagens de prevenção mais eficazes — e frequentemente negligenciadas — porque aborda as necessidades empresariais fundamentais que impulsionam a adoção de tecnologias não autorizadas, em vez de simplesmente restringir o acesso a alternativas não aprovadas.

3 Eduque e capacite os funcionários

Preparados com conhecimento adequado e orientação clara sobre escolhas tecnológicas seguras, os funcionários representam a primeira linha de defesa contra os riscos da TI invisível. Um treinamento avançado de conscientização deve abranger os riscos à proteção de dados associados a ferramentas não autorizadas e apresentar processos simplificados para solicitar a aprovação de tecnologias empresariais essenciais. As organizações devem promover uma cultura de conscientização em segurança em que os funcionários se sintam à vontade para tirar dúvidas, relatar possíveis problemas e sugerir melhorias nas ferramentas e nos processos atuais, sem medo de culpa ou punição.

4 Automatize o monitoramento e os alertas

Sistemas de monitoramento orientados por IA podem detectar novos cadastros de SaaS, identificar padrões de acesso de risco e sinalizar aplicativos possivelmente não autorizados em tempo real, oferecendo uma resposta rápida antes que ocorram incidentes de segurança. Os recursos de automação de TI reduzem a carga de trabalho manual das equipes de TI e, ao mesmo tempo, oferecem supervisão contínua que se adapta ao crescimento organizacional e aos cenários de ameaças dinâmicas. Esses sistemas automatizados devem se integrar às ferramentas e aos processos de segurança atuais para oferecer alertas contextuais que ajudem as equipes a distinguir entre necessidades empresariais legítimas e ameaças autênticas à segurança, apoiando a tomada de decisões informadas sobre a gestão da TI invisível e a aplicação de políticas.

A LogMeIn enfrenta os desafios da TI invisível com visibilidade unificada de terminais, governança do acesso seguro e recursos de monitoramento contínuo que ajudam as equipes de TI a detectar aplicativos não autorizados e avaliar os riscos de segurança sem interromper a produtividade ou os processos de colaboração.

Criada com base em duas décadas de confiabilidade comprovada e com a confiança de empresas globais da Fortune 500, nossa tecnologia avançada de gestão de terminais faz com que as organizações passem da descoberta reativa da TI invisível para a governança proativa que oferece inovação segura. O LogMeIn oferece resultados mensuráveis, incluindo detecção mais rápida de ameaças, relatórios de conformidade simplificados, exposição reduzida à segurança e interrupção operacional mínima, além de oferecer suporte aos ambientes de trabalho seguros e flexíveis necessários para as empresas modernas.

Nossa abordagem avançada à gestão da TI invisível oferece às equipes de TI as ferramentas e os insights necessários para:

Com a LogMeIn, a segurança não pode ser tratada como algo secundário: deve ser integrada e fazer parte de cada camada do gerenciamento e do acesso aos terminais. Com a nossa plataforma, as organizações podem implementar medidas de segurança proativas em vez de respostas reativas a incidentes de TI invisível, estabelecendo a base para o sucesso operacional a longo prazo em ambientes de trabalho distribuídos e cada vez mais complexos.

O futuro da gestão da TI invisível está sendo moldado por tecnologias de descoberta orientadas por IA, sistemas unificados de gestão de identidades, arquiteturas de segurança Zero Trust e plataformas de colaboração seguras que oferecem recursos de governança nativos e, ao mesmo tempo, suportam ambientes de trabalho flexíveis. Essas tecnologias emergentes permitem que as organizações avancem da detecção reativa para a identificação preditiva e a aplicação de políticas automatizadas que se adaptam às necessidades corporativas e aos cenários de ameaças dinâmicas. À medida que a IA se torna mais predominante em aplicativos empresariais legítimos e ferramentas de TI invisível, as organizações precisarão de recursos de monitoramento e governança mais sofisticados para distinguir entre o uso autorizado de IA e implementações não autorizadas possivelmente arriscadas.

A função dos departamentos de TI está mudando fundamentalmente da aplicação de políticas rígidas de controle e restrição para a viabilização de ambientes de trabalho seguros e produtivos com proteções inteligentes e recursos de supervisão automatizados. Essa transformação exige que as equipes de TI se tornem capacitadores corporativos estratégicos que entendam as necessidades dos usuários, ofereçam alternativas seguras e implementem estruturas de governança que apoiem a inovação em vez de impedi-la. O gerenciamento moderno da TI invisível prioriza cada vez mais a colaboração entre a TI e as unidades corporativas para identificar necessidades tecnológicas autênticas e oferecer soluções aprovadas que atendam ou excedam a funcionalidade de alternativas não autorizadas.

Os princípios da segurança Zero Trust e os recursos avançados de gestão de terminais da LogMeIn ajudam as organizações a criar a base de visibilidade e governança necessária para permanecerem seguras e, ao mesmo tempo, oferecerem suporte aos requisitos modernos de colaboração e à evolução dos padrões de trabalho. À medida que os modelos de trabalho remoto e híbrido se consolidam na maioria das empresas, a capacidade de oferecer visibilidade avançada em ambientes distribuídos, mantendo a produtividade e a satisfação do usuário, acaba sendo uma vantagem competitiva essencial para líderes de TI com visão do futuro.

Por que a TI invisível é um risco para a segurança cibernética?

Qual é a diferença entre TI invisível e TI sancionada?

Qual é o impacto da TI invisível nos esforços de conformidade?

Quais são os sinais de que uma empresa pode ter uma TI invisível?

Qual é o custo empresarial da TI invisível?

Qual é a função do modelo Zero Trust na redução da TI invisível?

Como o trabalho remoto contribui para a TI invisível?