Publicaciones relacionadas

Cuando los empleados no encuentran las herramientas que necesitan a través de los canales oficiales, tienen que improvisar abriendo cuentas personales en la nube, descargando aplicaciones de colaboración o incorporando sus propios dispositivos al flujo de trabajo. Esta adopción no autorizada de tecnologías, conocida como "TI invisibles", es cada vez más frecuente a medida que el trabajo se distribuye más y el software es más accesible. Aunque estas soluciones a menudo surgen de necesidades empresariales genuinas más que de intenciones maliciosas, introducen riesgos ocultos que pueden comprometer la seguridad, el cumplimiento y la integridad de los datos en todas las organizaciones.

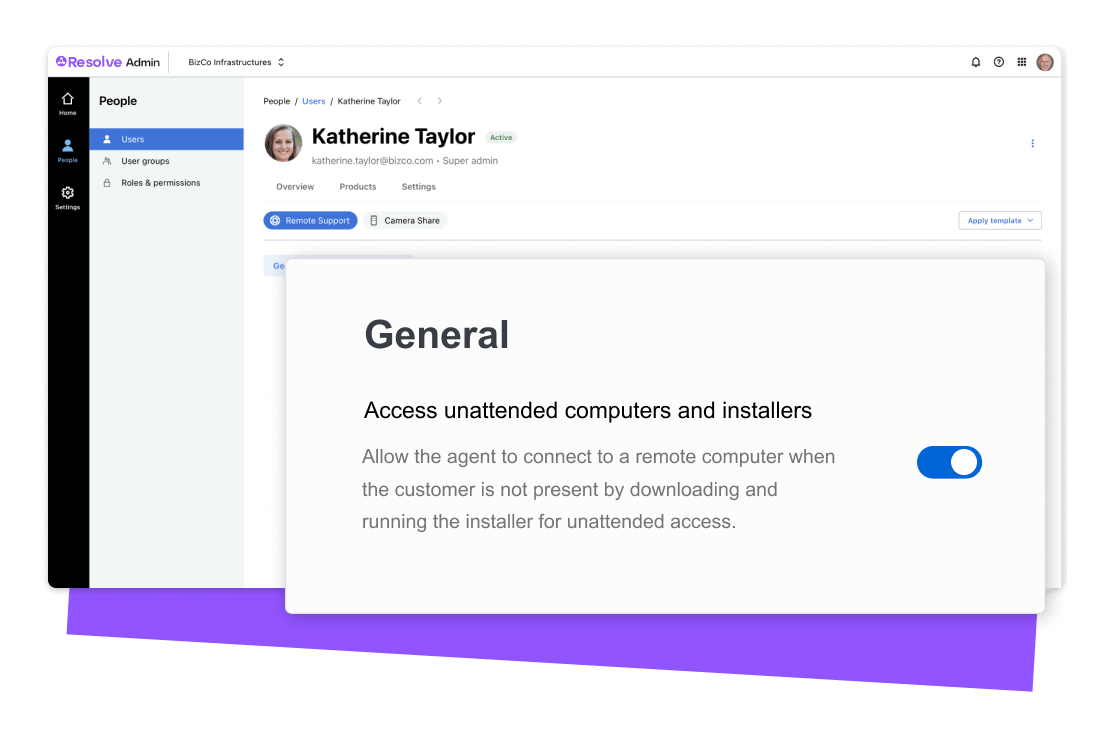

A medida que se amplían las superficies de ataque y se endurecen los requisitos normativos, los responsables de TI se enfrentan a una presión cada vez mayor para obtener visibilidad de estos puntos ciegos y, al mismo tiempo, evitar cuellos de botella en la productividad. LogMeIn aboga por una productividad segura proporcionando a los equipos de TI la visibilidad unificada y la gestión de acceso inteligente necesarias para detectar, evaluar y controlar las TI invisibles sin reprimir la innovación ni crear fricciones operativas.

Las TI invisibles implican a equipos con poco tiempo que se encargan de gestionar los problemas, adoptando una tecnología no autorizada y aumentando las posibilidades de que se produzcan filtraciones de datos y ciberataques en toda la organización. Esta guía ofrece una visión más detallada de los riesgos de las TI invisibles y las estrategias de prevención. Trataremos los siguientes temas con más detalle:

Las TI invisibles son cualquier software, hardware o servicio en la nube utilizado dentro de una organización sin el conocimiento explícito, la aprobación o la supervisión del departamento de TI. A diferencia de la infraestructura de TI estándar, que sigue los protocolos de adquisición y seguridad establecidos, las TI invisibles operan fuera de los marcos de gobernanza oficiales, lo que crea posibles lagunas de seguridad y cumplimiento. El término ha evolucionado desde su enfoque original centrado en el hardware no autorizado hasta abarcar el panorama más amplio de las aplicaciones de software como servicio (SaaS), las soluciones de almacenamiento en la nube y los dispositivos personales que los empleados integran en sus rutinas de trabajo.

Las TI invisibles suele surgir cuando los empleados necesitan herramientas para colaborar rápidamente, acceder a la información de forma remota o solucionar problemas de funcionalidad en sistemas aprobados. En lugar de esperar a los procesos formales de aprobación de TI, los equipos a menudo recurren a aplicaciones de consumo fácilmente disponibles o incorporan dispositivos y cuentas personales a los flujos de trabajo profesionales. Este comportamiento no es necesariamente malicioso. Por lo general, los empleados intentan ser más productivos y atender mejor las necesidades de la empresa. Entre los beneficios percibidos, figuran la reducción de los costes internos, el aumento de la productividad, la implantación más rápida de las herramientas necesarias y la mejora de la satisfacción de los empleados con su experiencia tecnológica.

Otros términos alternativos para las TI invisibles son:

Algunos ejemplos podrían ser el uso personal de Dropbox para compartir archivos cuando los sistemas corporativos van lentos, suscripciones SaaS no gestionadas adquiridas por departamentos individuales, aplicaciones de mensajería como WhatsApp para una comunicación rápida entre el equipo y los empleados que conectan portátiles o teléfonos inteligentes personales a los sistemas corporativos sin que existan políticas adecuadas de gestión de dispositivos.

Las TI invisibles socavan fundamentalmente la visibilidad de las TI al crear puntos de acceso no gestionados y flujos de datos que eluden los controles de seguridad y los marcos de gobernanza establecidos. Estas herramientas no autorizadas suelen carecer de la autenticación multifactor, el cifrado, el registro de auditorías y los controles de acceso que los equipos de TI implementan para proteger la información confidencial y mantener el cumplimiento de los requisitos normativos. Cuando los empleados utilizan cuentas personales o aplicaciones no aprobadas para manejar datos empresariales, los departamentos de TI pierden la capacidad de supervisar, proteger y auditar estas interacciones, lo que crea importantes puntos ciegos de seguridad.

Este reto se ve amplificado por las presiones superpuestas a las que se enfrentan a diario los responsables de TI: ampliación del panorama de amenazas, aceleración de la complejidad organizativa y exigencias persistentes de ofrecer más con recursos limitados. Los entornos de trabajo híbridos, la proliferación de SaaS y la adopción de aplicaciones impulsada por los empleados han dejado obsoletos los perímetros de seguridad tradicionales, por lo que la seguridad informática de los equipos híbridos es más compleja que nunca. Las múltiples generaciones de sistemas operativos, configuraciones y terminales multiplican los posibles puntos de fallo. La superficie de ataque crece exponencialmente a medida que los accesos se convierten cada vez más en objetivos de las amenazas a la ciberseguridad a través de organizaciones hiperdistribuidas.

Sin visibilidad centralizada y funcionalidades de detección automatizadas, los equipos de TI tienen dificultades para proteger los datos confidenciales, aplicar las políticas de gobernanza o responder eficazmente a los incidentes de seguridad. Las organizaciones deben evaluar sistemáticamente los riesgos de ciberseguridad y aprovechar las prácticas de gestión de activos de TI para realizar un seguimiento de las tecnologías autorizadas y no autorizadas. El resultado es un nivel insostenible de complejidad que obliga a los ejecutivos a hacer perpetuos equilibrios entre velocidad frente a precisión, cobertura frente a control de costes, seguridad frente a comodidad y experiencias de nivel superior frente a eficacia. La visibilidad integral, la supervisión continua y la formación proactiva de los usuarios se convierten en requisitos fundamentales para reducir los riesgos de las TI invisibles y, al mismo tiempo, respaldar la agilidad empresarial en esta nueva realidad operativa.

Las TI invisibles se manifiestan a través de múltiples categorías de adopción de tecnología no autorizada, cada una de las cuales presenta desafíos únicos para la visibilidad y el control de TI. Comprender estos escenarios comunes ayuda a las organizaciones a identificar posibles puntos ciegos y a desarrollar estrategias de detección y prevención específicas. Los ejemplos más extendidos de TI invisibles suelen clasificarse en cuatro categorías principales que reflejan cómo influyen en el comportamiento de los empleados los patrones de trabajo modernos y las tendencias tecnológicas de consumo.

10 Almacenamiento en la nube y herramientas para compartir archivos

Los empleados recurren con frecuencia a servicios de almacenamiento en la nube como Dropbox, cuentas personales de Google Drive, WeTransfer y OneDrive cuando los sistemas corporativos para compartir archivos son lentos, tienen limitaciones de almacenamiento o carecen de la funcionalidad necesaria para la colaboración externa. Estas herramientas suelen eludir la supervisión de TI porque se accede a ellas a través de navegadores web, no requieren instalación de software y proporcionan acceso inmediato a grandes funcionalidades para compartir archivos. Sin embargo, pueden exponer los datos confidenciales de la empresa a servidores externos sin el cifrado, los controles de acceso o los registros de auditoría adecuados que exige el cumplimiento de la normativa.

Paso 2. Aplicaciones de mensajería y colaboración

Las necesidades de comunicación rápida impulsan la adopción de plataformas de mensajería no autorizadas, como espacios de trabajo personales de Slack, grupos de WhatsApp, servidores de Discord, canales de Telegram y herramientas de productividad, como tableros de Trello o proyectos de Asana. Los equipos suelen justificar el uso de estas herramientas por su facilidad, su accesibilidad móvil y las amplias funcionalidades de colaboración que pueden faltar en las plataformas de comunicación corporativas aprobadas. El riesgo reside en las conversaciones fundamentales para la empresa, el intercambio de archivos y la coordinación de proyectos que tienen lugar fuera de los entornos gestionados por TI, donde no es posible archivar las conversaciones, supervisar su cumplimiento o protegerlas de acuerdo con las políticas corporativas.

Paso 3. Suscripciones SaaS no aprobadas

Cada vez más, los departamentos y los empleados particulares adquieren herramientas SaaS "freemium" o de bajo coste utilizando tarjetas de crédito personales o presupuestos departamentales para abordar necesidades específicas del flujo de trabajo sin esperar a que el equipo de TI las adquiera. Algunos ejemplos son las herramientas de gestión de proyectos, software de diseño, plataformas de automatización de marketing o aplicaciones analíticas especializadas. Si bien estas suscripciones pueden parecer inofensivas de forma individual, generan problemas de integración de datos, lagunas de cumplimiento y posibles vulnerabilidades de seguridad cuando la información empresarial confidencial se procesa a través de servicios de terceros no verificados sin evaluaciones de seguridad de proveedores adecuadas.

N.º 4 Dispositivos personales y escenarios BYOD

La tendencia de usar dispositivos personales en la empresa va más allá de los programas de BYOD formales e incluye portátiles, teléfonos inteligentes, tabletas e incluso unidades USB que los empleados utilizan para acceder a los sistemas corporativos, almacenar archivos de trabajo o conectarse a las redes de la empresa. Los dispositivos personales pueden carecer de políticas de seguridad corporativas, software de protección de terminales, requisitos de cifrado o controles de acceso adecuados. Esto crea un riesgo cuando los dispositivos se pierden, se roban o se ponen en peligro, exponiendo potencialmente las credenciales corporativas, los datos confidenciales o el acceso a la red a partes no autorizadas.

Las TI invisibles introducen múltiples capas de riesgo que se agravan a medida que los entornos de trabajo híbridos amplían el número de aplicaciones y dispositivos no gestionados en las organizaciones distribuidas. Estas herramientas no autorizadas aumentan la complejidad operativa y crean riesgos de seguridad y cumplimiento evitables que pueden tener importantes consecuencias empresariales y financieras. Comprender estos riesgos interconectados ayuda a los responsables de TI a priorizar los esfuerzos de detección y prevención, a la vez que crean casos empresariales para estrategias integrales de gestión de TI invisibles.

10 Vulnerabilidades de seguridad

Las TI invisibles amplían significativamente la superficie de ataque de la organización al introducir cuentas de usuario sin supervisar, flujos de datos sin gestionar y aplicaciones que eluden los controles corporativos de identidad y acceso. Las herramientas no autorizadas suelen carecer de funciones de seguridad de nivel empresarial, como protección avanzada frente a amenazas, supervisión de la seguridad o integración con los sistemas corporativos de gestión de eventos e información de seguridad (SIEM). Esto las convierte en puntos de entrada atractivos para los ciberdelincuentes que llevan a cabo campañas de phishing, ataques de robo de credenciales o movimientos laterales a través de cuentas comprometidas. Cuando los incidentes de seguridad se producen a través de canales de TI invisibles, los tiempos de detección y respuesta aumentan drásticamente porque los equipos de TI carecen de visibilidad en estos entornos y no pueden aplicar medidas de contención rápidas.

2 Infracciones de la normativa

Con frecuencia, las aplicaciones no autorizadas no cumplen los requisitos normativos relacionados con el cifrado de datos, el registro de accesos, las políticas de conservación de datos o los requerimientos regionales de tratamiento de datos, como RGPD, HIPAA o las normas de cumplimiento SOC 2. Dado que los departamentos de TI no pueden auditar o supervisar estos sistemas de acuerdo con los marcos de cumplimiento establecidos, las organizaciones se enfrentan a riesgos sustanciales, como multas reglamentarias, auditorías de seguridad fallidas, consecuencias legales e incumplimientos contractuales con clientes o asociados. Los requisitos de SOC 2 para asistencia remota se vuelven especialmente difíciles cuando los datos confidenciales de los clientes se procesan a través de canales no autorizados que carecen de controles de seguridad y capacidades de auditoría adecuados.

3x Fragmentación y pérdida de datos

Cuando la información crítica de la empresa se comparte en herramientas no autorizadas, se generan importantes retos para la gobernanza de los datos, los procedimientos de copia de seguridad y la planificación de la recuperación ante desastres. Cuando hay archivos, comunicaciones o datos de proyectos importantes fuera de los sistemas gestionados por el equipo de TI, las organizaciones pierden la capacidad de asegurar la disponibilidad de los datos durante los fallos del sistema. Esta fragmentación también obstaculiza gravemente los esfuerzos de respuesta a incidentes, ya que los equipos de TI no pueden rastrear el movimiento de datos, identificar los sistemas afectados o aplicar procedimientos de recuperación completos cuando los entornos de TI invisibles se ven comprometidos o dejan de estar disponibles.

N.º 4 Ineficiencia operativa

Las TI invisibles generan duplicación de herramientas, sistemas incompatibles y múltiples directorios de referencia contradictorios que generan un trabajo innecesario tanto para el personal de TI como para los usuarios finales. Sin capacidades de integración adecuadas o flujos de trabajo estandarizados, los equipos pierden tiempo transfiriendo manualmente la información entre sistemas, conciliando los datos contradictorios y resolviendo los problemas de conectividad entre aplicaciones no autorizadas y aprobadas. Esta falta de integración y control de versiones ralentiza considerablemente la colaboración, complica la asistencia técnica y la resolución de problemas y aumenta la carga operativa de los equipos de TI, que ya gestionan entornos de trabajo híbridos cada vez más complejos con recursos limitados.

La detección eficaz de las TI invisibles requiere un enfoque integral que combine la supervisión de la red, la percepción de la identidad y el acceso, y el descubrimiento continuo de aplicaciones en la nube para identificar herramientas no autorizadas que a menudo se mezclan a la perfección con los patrones de tráfico normales. Dado que las aplicaciones de TI invisibles a menudo se hacen pasar por herramientas empresariales legítimas y pueden utilizar conexiones cifradas que eluden la supervisión tradicional de la seguridad de la red, los equipos de TI necesitan funcionalidades de detección automatizada y análisis de comportamiento para evitar peligrosos puntos ciegos. Las estrategias de detección más eficaces utilizan múltiples técnicas de supervisión para proporcionar una visibilidad completa en entornos locales, en la nube e híbridos.

10 Herramientas de detección de TI invisibles

Las herramientas de detección especializadas analizan los patrones de tráfico de la red, las consultas DNS y las conexiones a servicios en la nube para identificar las aplicaciones y servicios no gestionados a los que acceden los empleados durante las horas de trabajo. Estas herramientas suelen ofrecer funcionalidades de evaluación de riesgos que valoran las aplicaciones que se detectan en función de su estado de seguridad, los requisitos de cumplimiento, las prácticas de tratamiento de datos y la reputación del proveedor para ayudar a los equipos de TI a priorizar las medidas correctoras. Las soluciones avanzadas de detección también pueden identificar posibles vías de fuga de datos mediante el trazado de mapas de cómo fluye la información confidencial entre los sistemas autorizados y no autorizados, revelando brechas de seguridad que podrían proporcionar vectores de ataque para agentes maliciosos que buscan acceder a datos críticos para el negocio.

2 Visibilidad e informes centralizados

Los paneles de control unificados y las plataformas de elaboración de informes proporcionan a los equipos de TI un directorio de referencia único sobre dispositivos, aplicaciones, identidades y actividad de la red, sustituyendo a los enfoques de supervisión fragmentados que crean lagunas de seguridad e ineficiencias operativas. Las soluciones de visibilidad centralizada ayudan a los equipos a priorizar los riesgos de seguridad en función de la sensibilidad de los datos y el impacto empresarial, validar los permisos de acceso de los usuarios en varios sistemas y detectar patrones de actividad sospechosos que puedan indicar cuentas comprometidas o amenazas internas maliciosas. Este enfoque consolidado respalda directamente la propuesta de valor de LogMeIn de ofrecer una solución unificada de visibilidad y funcionalidades de gestión de terminales que proporcionan a los equipos de TI la supervisión integral necesaria para gestionar eficazmente entornos de trabajo híbridos cada vez más complejos.

3x Programas de sensibilización para empleados

Dado que muchos incidentes de TI invisibles se derivan de una necesidad por conseguir una mayor comodidad y productividad, más que de intenciones maliciosas, los programas de formación integrales sirven como capa de prevención y abordan las causas fundamentales de la adopción no autorizada de esta tecnología. Las iniciativas eficaces de concienciación ayudan a los empleados a reconocer las herramientas y prácticas potencialmente inseguras y a conocer los canales adecuados para solicitar nuevas aplicaciones o informar sobre problemas de seguridad. Las organizaciones deben posicionar estos programas como prácticas continuas que se adopten en la empresa, más que como eventos de formación puntuales.

El éxito de la prevención de las TI invisibles requiere un enfoque equilibrado que combine marcos de gobernanza claros, iniciativas de capacitación de los empleados, soluciones de visibilidad basadas en la identidad y alternativas seguras sin fricciones que satisfagan las necesidades legítimas de la empresa. En lugar de limitarse a restringir el acceso a herramientas no autorizadas, las estrategias de prevención eficaces se centran en ofrecer opciones fáciles de usar que eliminen las lagunas de productividad que impulsan la adopción de TI invisibles en primer lugar.

Paso 1. Establecer políticas claras de TI invisibles

Las organizaciones deben desarrollar y mantener políticas integrales que documenten claramente las herramientas y servicios aprobados, especifiquen cómo deben tratarse los datos confidenciales en los distintos sistemas y establezcan procesos accesibles para solicitar excepciones o evaluar nuevas tecnologías. Estas políticas deben redactarse en un lenguaje sencillo que los empleados puedan entender fácilmente y actualizarse periódicamente para reflejar la evolución de las opciones de SaaS, las amenazas a la seguridad y los requisitos empresariales. Los marcos normativos de éxito también incluyen consecuencias claras para las infracciones de la política, al tiempo que hacen hincapié en la asistencia y la educación, en lugar de en el castigo, para los empleados que informan proactivamente del uso existente de TI invisibles o de posibles problemas de seguridad.

Paso 2. Ofrecer alternativas seguras y fáciles de usar

Las TI invisibles suelen surgir cuando las soluciones corporativas aprobadas son difíciles de usar, carecen de funciones esenciales o crean importantes fricciones en el flujo de trabajo que impiden la productividad y la colaboración. Los departamentos de TI deben dar prioridad a la oferta de herramientas modernas, intuitivas y de nivel empresarial que igualen o superen la funcionalidad y la experiencia del usuario de las aplicaciones de consumo más populares, manteniendo al mismo tiempo los controles de seguridad y las funcionalidades de cumplimiento exigidas. Esta estrategia representa uno de los enfoques de prevención más eficaces, aunque a menudo pasado por alto, porque aborda las necesidades empresariales fundamentales que impulsan la adopción de tecnologías no autorizadas, en lugar de limitarse a restringir el acceso a alternativas no aprobadas.

3x Educar y capacitar a los empleados

Los empleados representan la primera línea de defensa contra los riesgos de las TI invisibles cuando cuentan con los conocimientos adecuados y una orientación clara sobre las opciones tecnológicas seguras. La formación integral en cuanto a concienciación debe tratar los riesgos de protección de datos asociados a herramientas no autorizadas y la explicación de procesos simplificados para solicitar la aprobación de tecnologías fundamentales para la empresa. Las organizaciones deben fomentar una cultura de concienciación sobre la seguridad en la que los empleados se sientan cómodos haciendo preguntas, informando de posibles problemas y sugiriendo mejoras de las herramientas y procesos existentes sin temor a ser culpados o castigados.

04 Automatizar la supervisión y las alertas

Los sistemas de supervisión basados en la IA pueden detectar nuevos registros en SaaS, identificar patrones de acceso peligrosos y señalar aplicaciones potencialmente no autorizadas en tiempo real, lo que permite una respuesta rápida antes de que se produzcan incidentes de seguridad. Las funciones de automatización de TI reducen la carga de trabajo manual de los equipos de TI al tiempo que proporcionan una supervisión continua que se adapta al crecimiento de la organización y a la evolución del panorama de amenazas. Estos sistemas automatizados deben integrarse con las herramientas y flujos de trabajo de seguridad existentes para proporcionar alertas contextuales que ayuden a los equipos a distinguir entre las necesidades empresariales legítimas y las auténticas amenazas a la seguridad, apoyando la toma de decisiones informadas sobre la gestión de TI invisibles y la aplicación de políticas.

LogMeIn aborda los retos de las TI invisibles mediante una visibilidad unificada de los terminales, una gobernanza de acceso seguro y funcionalidades de supervisión continua que ayudan a los equipos de TI a detectar aplicaciones no autorizadas y evaluar los riesgos de seguridad sin interrumpir la productividad o los flujos de trabajo de colaboración.

Nuestra avanzada tecnología de gestión de terminales, que se basa en dos décadas de fiabilidad demostrada y en la que confían empresas de la lista Fortune 500 de todo el mundo, hace que las organizaciones pasen de una detección reactiva de TI invisibles a una gobernanza proactiva que permite una innovación segura. LogMeIn ofrece resultados cuantificables, como una detección de amenazas más rápida, una creación de informes de cumplimiento simplificados, una exposición a la seguridad reducida y una interrupción operativa mínima, a la vez que respalda los entornos de trabajo seguros y flexibles que requieren las empresas modernas.

Nuestro enfoque integral de la gestión de TI invisibles proporciona a los equipos de TI las herramientas y los conocimientos necesarios para:

Con LogMeIn, la seguridad no es algo secundario, sino que está integrada en todos los niveles de acceso y gestión de terminales. Nuestra plataforma permite a las organizaciones aplicar medidas de seguridad proactivas, en lugar de respuestas reactivas a incidentes de TI invisibles, sentando las bases para el éxito operativo a largo plazo en entornos de trabajo distribuidos cada vez más complejos.

El futuro de la gestión de las TI invisibles se está moldeando gracias a las tecnologías de detección asistidas por IA, los sistemas unificados de gestión de identidades, las arquitecturas de seguridad de Zero Trust y las plataformas de colaboración seguras que proporcionan funcionalidades de gobernanza nativas a la vez que admiten acuerdos de trabajo flexibles. Estas tecnologías emergentes permiten a las organizaciones ir más allá de la detección reactiva hacia la identificación predictiva y la aplicación automatizada de políticas que se adaptan a las cambiantes necesidades empresariales y al panorama de las amenazas. A medida que la IA es más frecuente tanto en las aplicaciones empresariales legítimas como en las herramientas de TI invisibles, las organizaciones necesitarán funcionalidades de supervisión y gobernanza más sofisticadas para distinguir entre el uso autorizado de la IA y las implementaciones no autorizadas que pueden ser arriesgadas.

El papel de los departamentos de TI está pasando de aplicar estrictas políticas de control y restricción a permitir entornos de trabajo seguros y productivos con protecciones inteligentes y funcionalidades de supervisión automatizadas. Esta transformación requiere que los equipos de TI adopten un papel estratégico en el negocio, que comprendan las necesidades de los usuarios, ofrezcan alternativas seguras y apliquen marcos de gobernanza que apoyen la innovación en lugar de impedirla. La gestión moderna de las TI invisibles se centra cada vez más en la colaboración entre las unidades de TI y de negocio para identificar las necesidades tecnológicas legítimas y proporcionar soluciones aprobadas que cumplan o superen la funcionalidad de las alternativas no autorizadas.

Los principios de seguridad de Zero Trust y las funcionalidades avanzadas de gestión de terminales de LogMeIn ayudan a las organizaciones a generar la visibilidad y la base de gobernanza necesarias para mantener la seguridad al tiempo que admiten requisitos de colaboración modernos y patrones de trabajo en evolución. A medida que los modelos de trabajo remotos e híbridos se convierten en elementos permanentes en la mayoría de las organizaciones, la capacidad de proporcionar una supervisión exhaustiva en entornos distribuidos, manteniendo al mismo tiempo la productividad y la satisfacción de los usuarios, se convertirá en una ventaja competitiva clave para los líderes de TI con visión de futuro.

¿Por qué las TI invisibles son un riesgo para la ciberseguridad?

¿Cuál es la diferencia entre las TI invisibles y las TI autorizadas?

¿Cómo afectan las TI invisibles al cumplimiento de la normativa?

¿Cuáles son los indicios de que una empresa puede tener TI invisible?

¿Cuál es el coste empresarial de las TI invisibles?

¿Qué papel desempeña Zero Trust en la reducción de las TI invisibles?

¿Cómo contribuye el trabajo en remoto a las TI invisibles?