Billets connexes

Lorsque des employés ne trouvent pas les outils dont ils ont besoin par le biais des canaux officiels, ils improvisent en créant des comptes personnels pour des services cloud, en téléchargeant des applications de collaboration ou en ajoutant leurs propres appareils à leur workflow. Cette adoption non autorisée de technologies, connue sous le nom de « shadow IT » en anglais (« informatique fantôme » en français), a gagné en popularité ces dernières années, à mesure que les entreprises se sont fragmentées géographiquement et que les solutions logicielles sont devenues plus accessibles. Bien que ces solutions de contournement découlent souvent de véritables besoins métier, sans la moindre intention malveillante, elles constituent des risques cachés qui menacent la sécurité, la conformité et l'intégrité des données au sein des entreprises.

Alors que les surfaces d'attaque continuent de s'étendre et que les exigences réglementaires se renforcent, les responsables informatiques sont soumis à une pression croissante pour obtenir une visibilité sur ces angles morts tout en évitant les goulets d'étranglement en matière de productivité. LogMeIn plaide en faveur d'une productivité sécurisée : les équipes informatiques doivent disposer de la visibilité unifiée et de la gestion intelligente des accès nécessaires pour détecter, évaluer et gérer l'informatique fantôme sans étouffer l'innovation ni créer de frictions sur le plan opérationnel.

L'informatique fantôme découle du fait que des équipes pressées par le temps prennent en main les questions informatiques. Elles adoptent alors des technologies non autorisées et augmentent le risque de violation de données et de cyberattaques à l'échelle de l'entreprise. Ce guide analyse en profondeur les risques liés à l'informatique fantôme et propose des stratégies de prévention. Nous aborderons les points suivants en détail :

L'informatique fantôme désigne tout logiciel, appareil ou service cloud utilisé au sein d'une entreprise sans la connaissance, l'approbation ni la supervision du service informatique. Contrairement à l'infrastructure informatique standard qui suit les protocoles d'approvisionnement et de sécurité établis, l'informatique fantôme fonctionne en dehors des cadres de gouvernance officiels, ce qui crée des lacunes potentielles en matière de sécurité et de conformité. Le terme a évolué, passant de l'accent mis à l'origine sur le matériel non autorisé pour englober le paysage plus large des applications SaaS (Software as a Service), des solutions de stockage dans le cloud et des appareils personnels que les employés intègrent à leur routine de travail.

L'informatique fantôme apparaît généralement lorsque les employés ont besoin d'outils pour collaborer rapidement, accéder à des informations à distance ou combler des lacunes dans les fonctionnalités des systèmes approuvés. Plutôt que d'attendre les processus formels d'approbation informatique, les équipes se tournent souvent vers des applications grand public facilement disponibles ou intègrent des appareils et des comptes personnels à leurs processus professionnels. Ce comportement n'est pas intrinsèquement malveillant. Généralement, les employés essaient simplement de gagner en productivité et de mieux répondre aux besoins de l'entreprise. En théorie, cette approche réduit les coûts internes, améliore la productivité, permet de déployer plus rapidement des outils et augmente le taux de satisfaction des employés à l'égard de leur expérience technologique.

Voici quelques autres termes utilisés pour désigner l'informatique fantôme, ou Shadow IT :

Concrètement, il peut s'agir d'une utilisation personnelle de Dropbox pour partager des fichiers lorsque les systèmes de l'entreprise sont lents, d'abonnements SaaS non gérés achetés par des services individuels, des applications de messagerie fantôme comme WhatsApp pour accélérer la communication au sein d'une équipe, ou des employés qui connectent des ordinateurs portables ou des smartphones personnels aux systèmes de l'entreprise sans avoir mis en place des politiques de gestion adéquates.

L'informatique fantôme compromet gravement la visibilité du service informatique en créant des points d'accès non gérés et des flux de données qui contournent les contrôles de sécurité et les cadres de gouvernance établis. Ces outils non approuvés ne disposent généralement pas de l'authentification multifactorielle, du chiffrement, de la journalisation à des fins d'audit et des contrôles d'accès que les équipes informatiques mettent en place pour protéger les informations sensibles et assurer la conformité aux exigences réglementaires. Lorsque les employés utilisent des comptes personnels ou des applications non approuvées pour traiter des données professionnelles, les services informatiques perdent la possibilité de contrôler, de sécuriser et d'auditer ces interactions, ce qui crée d'importants angles morts en matière de sécurité.

Cette difficulté est amplifiée par les risques qui s'accumulent et auxquels les responsables informatiques sont confrontés quotidiennement : toujours plus de menaces, de complexité opérationnelle et d'injonctions à en faire plus avec moins. Les environnements de travail hybrides, la prolifération des solutions SaaS et l'adoption d'applications par les employés ont rendu obsolètes les périmètres de sécurité traditionnels, rendant la sécurité informatique des équipes hybrides plus complexe que jamais. La multitude de générations de systèmes d'exploitation, de configurations et de terminaux sont autant de points de défaillance potentiels. La surface d'attaque continue de croître de manière exponentielle à mesure que les moments d'accès sont de plus en plus ciblés par les menaces de cybersécurité dans les entreprises hyper-décentralisées.

Sans une visibilité centralisée et des capacités de détection automatisées, les équipes informatiques ont du mal à protéger les données sensibles, à appliquer les politiques de gouvernance ou à répondre efficacement aux incidents de sécurité. Les entreprises doivent évaluer systématiquement les risques de cybersécurité et tirer parti des pratiques de gestion des actifs logiciels pour suivre les technologies autorisées et non autorisées. Il en résulte un niveau de complexité insoutenable qui oblige les équipes dirigeantes à faire constamment des compromis entre la vitesse et la précision, la couverture et le contrôle des coûts, la sécurité et la praticité, et l'expérience et l'efficacité. Une visibilité complète, une surveillance continue et une formation proactive des utilisateurs deviennent des exigences fondamentales pour réduire les risques liés à l'informatique fantôme sans que l'entreprise perde en agilité dans ce nouveau contexte opérationnel.

L'informatique fantôme se manifeste à travers plusieurs catégories d'adoption de technologies non autorisées, chacune présentant des défis spécifiques en matière de visibilité et de contrôle. En comprenant ces scénarios courants, les entreprises peuvent identifier les zones d'ombre potentielles et développer des stratégies de détection et de prévention ciblées. Les exemples les plus répandus d'informatique fantôme se répartissent généralement en quatre catégories principales qui reflètent la manière dont les modes de travail modernes et les tendances technologiques influencent le comportement des employés.

Un. Outils de stockage et de partage de fichiers dans le cloud

Les employés se tournent souvent vers des services de stockage cloud grand public tels que Dropbox, des comptes Google Drive personnels, WeTransfer et OneDrive lorsque les systèmes de partage de fichiers de l'entreprise sont lents, présentent des limites de stockage ou ne disposent pas des fonctionnalités nécessaires à la collaboration externe. Ces outils échappent souvent à la surveillance des services informatiques parce qu'ils sont accessibles via des navigateurs web, ne nécessitent aucune installation de logiciels et offrent un accès immédiat à des capacités de partage de fichiers volumineux. Cependant, sans chiffrement approprié, contrôles d'accès ni pistes d'audit nécessaires à la conformité réglementaire, ils peuvent exposer les données sensibles de l'entreprise à des serveurs externes.

#2 Applications de messagerie et de collaboration

Les employés ont besoin de communiquer rapidement, ce qui les conduit à adopter des plateformes de messagerie non autorisées : espaces de travail personnels sur Slack, groupes WhatsApp, serveurs Discord et canaux Telegram, sans oublier les outils de productivité, comme les tableaux Trello ou les projets Asana. Pour les équipes, ces solutions sont souvent plus faciles à utiliser, accessibles sur mobile et proposent de riches fonctionnalités de collaboration qui peuvent être manquantes sur les plateformes de communication d'entreprise approuvées. Le risque réside dans le fait que les discussions stratégiques, le partage de fichiers et la coordination de projets se déroulent alors en dehors des environnements gérés par le service informatique. Les conversations ne peuvent pas être archivées, contrôlées à des fins de mise en conformité, ni sécurisées conformément aux politiques de l'entreprise.

#3 Abonnements SaaS non approuvés

Certaines équipes et certains employés achètent de plus en plus d'outils SaaS « freemium » ou à bas prix, en utilisant leurs cartes bancaires personnelles ou les budgets de leur service, pour répondre à des besoins métier spécifiques sans attendre les processus d'approvisionnement informatique. Il peut s'agir notamment d'outils de gestion de projet, de logiciels de conception, de plateformes d'automatisation des processus marketing ou d'applications analytiques spécialisées. Bien que ces abonnements puissent sembler inoffensifs individuellement, ils créent des problèmes d'intégration des données, des risques en matière de conformité et des vulnérabilités potentielles sur le plan de la sécurité lorsque des informations commerciales sensibles sont traitées par le biais de services tiers non approuvés, sans évaluation appropriée de la sécurité des fournisseurs.

#4 Appareils personnels et modèle BYOD

De plus en plus d'entreprises proposent à leurs employés d'apporter son propre appareil dans le cadre de programmes BYOD (« Bring Your Own Decice »). Aujourd'hui, cette tendance gagne du terrain jusqu'à inclure les ordinateurs portables, les smartphones, les tablettes et même les clés USB que les employés utilisent pour accéder aux systèmes de l'entreprise, stocker des fichiers de travail ou se connecter aux réseaux de l'entreprise. Les appareils personnels peuvent être dépourvus de politiques de sécurité de l'entreprise, de logiciels de protection des terminaux, de systèmes de chiffrement ou de contrôles d'accès appropriés. Cette situation crée des risques en cas de perte, de vol ou de compromission des appareils, ce qui peut exposer les informations d'identification de l'entreprise, les données sensibles ou l'accès au réseau à des personnes non autorisées.

L'informatique fantôme ajoute des risques à plusieurs niveaux, qui s'aggravent à mesure que les environnements de travail hybrides augmentent le nombre d'applications et d'appareils non gérés au sein des entreprises qui travaillent sur plusieurs sites. Ces outils non autorisés augmentent la complexité opérationnelle et créent des risques évitables en matière de sécurité et de conformité. Les conséquences opérationnelles et financières peuvent être importantes. En comprenant ces risques interconnectés, les responsables informatiques peuvent prioriser les missions de détection et de prévention tout en définissant des cas d'utilisation où des stratégies cohérentes de gestion de l'informatique fantôme sont nécessaires.

Un. Plus de vulnérabilités

L'informatique fantôme élargit considérablement la surface d'attaque de l'entreprise en ajoutant des comptes d'utilisateurs non surveillés, des flux de données non gérés et des applications qui contournent les contrôles d'identité et d'accès de l'entreprise. La plupart du temps, les outils non autorisés ne disposent pas de fonctions de sécurité de niveau professionnel, telles que la protection avancée contre les menaces, la surveillance de la sécurité ou l'intégration avec les systèmes de gestion des informations et des événements de sécurité (SIEM) traditionnelles. Ils constituent donc des points d'entrée attrayants pour les cybercriminels qui mènent des campagnes d'hameçonnage, des attaques par vol d'informations d'identification ou des mouvements latéraux par le biais de comptes compromis. Lorsque des incidents de sécurité surviennent par le biais de canaux liés à l'informatique fantôme, les délais de détection et de réaction augmentent considérablement, car les équipes informatiques n'ont pas de visibilité sur ces environnements et ne peuvent pas mettre en œuvre des mesures de confinement rapides.

02 Manquements aux exigences de conformité

Bien souvent, les applications non autorisées ne respectent pas les exigences réglementaires liées au chiffrement des données, à la journalisation des accès, aux politiques de conservation des données ou aux obligations régionales en matière de traitement des données (RGPD, loi HIPAA, normes de conformité SOC 2, etc.). Comme les services informatiques ne peuvent pas auditer ou contrôler ces systèmes conformément aux cadres de conformité établis, les entreprises sont confrontées à des risques non négligeables : amendes, échecs lors d'audits de sécurité, conséquences juridiques et non-respect des contrats signés avec des clients ou des partenaires. Les exigences imposées par la norme SOC 2 pour l'assistance à distance deviennent particulièrement difficiles à satisfaire lorsque les données sensibles des clients sont traitées par des canaux non autorisés, qui ne disposent pas des contrôles de sécurité et des capacités d'audit adéquats.

03 Fragmentation et perte de données

Le fait que les informations essentielles de l'entreprise soient dispersées dans des outils non autorisés pose des problèmes considérables en matière de gouvernance des données, de procédures de sauvegarde et de planification de la reprise après sinistre. Lorsque des fichiers importants, des communications cruciales ou des données de projet essentielles sont stockés en dehors des systèmes gérés par leur service informatique, les entreprises ne peuvent pas garantir la disponibilité des données en cas de défaillance du système. De plus, cette fragmentation entrave gravement la réaction aux incidents, car les équipes informatiques ne peuvent pas retracer les mouvements des données, identifier les systèmes affectés ou mettre en œuvre des procédures de reprise lorsque les environnements informatiques fantômes sont compromis ou deviennent indisponibles.

#4 Perte d'efficacité opérationnelle

L'informatique fantôme entraîne une duplication des outils, une incompatibilité entre les systèmes et une multiplication des sources de vérité, souvent contradictoires. Pour les équipes informatiques comme pour les utilisateurs finaux, c'est du travail en plus pour rien. En l'absence de capacités d'intégration appropriées ou de flux de travail standardisés, les équipes perdent du temps à transférer manuellement des informations entre les systèmes, à réconcilier des données contradictoires et à résoudre des problèmes de connectivité entre des applications ni autorisées ni approuvées. Ce manque d'intégration et de contrôle des versions ralentit considérablement la collaboration, complique l'assistance technique et le dépannage, et augmente la charge opérationnelle des équipes informatiques qui gèrent déjà des environnements de travail hybrides de plus en plus complexes avec des ressources limitées.

Une détection efficace de l'informatique fantôme nécessite une approche globale combinant la surveillance du réseau, l'analyse des identités et des accès, et la découverte continue des applications cloud afin d'identifier les outils non autorisés qui se fondent souvent dans le décor. Comme les applications d'informatique fantôme passent souvent pour des outils professionnels légitimes et peuvent utiliser des connexions chiffrées qui contournent la surveillance traditionnelle de la sécurité du réseau, les équipes informatiques ont besoin de capacités de détection automatisée et d'analyse comportementale pour éviter les zones d'ombre dangereuses. Les stratégies de détection les plus efficaces combinent plusieurs techniques de surveillance afin d'offrir une visibilité complète sur les environnements sur site, cloud et hybrides.

Un. Outils de découverte de l'informatique fantôme

Des outils de découverte spécialisés analysent le trafic réseau, les requêtes DNS et les connexions aux services cloud pour identifier les applications et les services non gérés auxquels les employés accèdent pendant leurs heures de travail. Ces outils ont généralement des fonctionnalités d'évaluation des risques qui évaluent les applications découvertes en fonction de leur niveau de sécurité, des exigences de conformité, des pratiques de traitement des données et de la réputation des fournisseurs, afin d'aider les équipes informatiques à hiérarchiser les efforts de remédiation. Les solutions de découverte avancées peuvent également identifier les fuites de données potentielles en cartographiant la manière dont les informations sensibles circulent entre les systèmes autorisés et non autorisés, révélant ainsi les failles de sécurité qui pourraient fournir des vecteurs d'attaque aux acteurs malveillants cherchant à accéder aux données critiques de l'entreprise.

02 Visibilité et rapports centralisés

Les tableaux de bord unifiés et les plateformes de reporting fournissent aux équipes informatiques une source unique de vérité sur les appareils, les applications, les identités et l'activité du réseau, remplaçant ainsi les approches de surveillance fragmentées qui créent des failles de sécurité et réduisent l'efficacité opérationnelle. Les solutions de visibilité centralisée aident les équipes à hiérarchiser les risques de sécurité en fonction de la sensibilité des données et de l'impact sur l'entreprise, à valider les autorisations d'accès des utilisateurs sur plusieurs systèmes et à repérer les schémas d'activité suspects qui peuvent indiquer des comptes compromis ou des menaces intérieures. Cette approche consolidée soutient directement la proposition de valeur de LogMeIn, qui consiste à fournir une solution unifiée de visibilité et de gestion des terminaux qui donne aux équipes informatiques les outils de supervision complète nécessaires pour gérer efficacement des environnements de travail hybrides de plus en plus complexes.

03 Programmes de sensibilisation des employés

Étant donné que de nombreux incidents liés à l'informatique fantôme sont dus à des besoins de praticité et de productivité plutôt qu'à des intentions malveillantes, les programmes de prévention complets sont indispensables pour s'attaquer aux causes profondes de l'adoption de technologies non autorisées. Des initiatives efficaces aident les employés à reconnaître les outils et les pratiques potentiellement dangereux et à connaître les canaux appropriés pour demander de nouvelles applications ou signaler des problèmes de sécurité. Les entreprises doivent considérer ces programmes comme des pratiques à long terme de renforcement de la culture plutôt que comme des formations ponctuelles.

Une prévention réussie de l'informatique fantôme nécessite une approche équilibrée qui combine des cadres de gouvernance clairs, des initiatives de responsabilisation des employés, des solutions de visibilité basées sur l'identité et des alternatives sécurisées, performantes, qui répondent aux vrais besoins de l'entreprise. Plutôt que de simplement restreindre l'accès aux outils non autorisés, les stratégies de prévention efficaces se concentrent sur la fourniture d'options simples d'utilisation, qui évitent les pertes de productivité qui encouragent l'adoption de l'informatique fantôme.

Un seul site Établir des politiques claires en matière d'informatique fantôme

Les entreprises doivent élaborer et appliquer des politiques globales qui documentent clairement les outils et services approuvés, précisent comment les données sensibles doivent être traitées dans les différents systèmes et établissent des processus accessibles pour demander des dérogations ou évaluer de nouvelles technologies. Ces politiques doivent être rédigées dans un langage simple, que les employés peuvent facilement comprendre, et être régulièrement mises à jour pour tenir compte de l'évolution des options SaaS, des menaces de sécurité et des exigences de l'entreprise. Les cadres politiques efficaces prévoient également des conséquences claires en cas de violation, tout en mettant l'accent sur l'accompagnement et la formation plutôt que sur la punition des employés qui signalent de manière proactive une utilisation existante de l'informatique fantôme ou des problèmes de sécurité potentiels.

#2 Proposer des alternatives sûres et conviviales

L'informatique fantôme apparaît souvent lorsque les solutions d'entreprise approuvées sont difficiles à utiliser, manquent de fonctionnalités essentielles ou créent des frictions importantes dans le processus, ce qui entrave la productivité et la collaboration. La priorité des services informatiques doit être de proposer des outils modernes, intuitifs et adaptés à l'entreprise, qui égalent ou surpassent les fonctionnalités et l'expérience utilisateur des applications grand public les plus répandues, tout en conservant les contrôles de sécurité et les capacités de conformité nécessaires. Cette stratégie représente l'une des approches de prévention les plus efficaces, mais souvent négligée, car elle s'attaque aux besoins fondamentaux des entreprises qui sont à l'origine de l'adoption de technologies non autorisées, plutôt que de se contenter de restreindre l'accès à des solutions alternatives non approuvées.

03 Former et responsabiliser les employés

Les employés représentent la première ligne de défense contre les risques de l'informatique fantôme lorsqu'ils ont les connaissances appropriées et des conseils clairs sur les choix technologiques sûrs. Une session complète de sensibilisation doit couvrir les risques associés aux outils non autorisés pour la protection des données, ainsi que les processus rationalisés de demande d'approbation pour les technologies essentielles à l'activité de l'entreprise. Les entreprises doivent favoriser une culture qui sensibilise aux questions de sécurité, où les employés n'ont pas peur de poser des questions, de signaler des problèmes potentiels et de proposer des améliorations à apporter aux outils et processus existants, sans craindre d'être blâmés ou sanctionnés.

4 Automatiser la surveillance et les alertes

Les systèmes de surveillance basés sur l'IA peuvent détecter les nouvelles inscriptions à des solutions SaaS, identifier les schémas d'accès à risque et signaler les applications potentiellement non autorisées en temps réel, ce qui permet de réagir rapidement avant qu'un incident de sécurité ne se produise. Les capacités d'automatisation informatique réduisent la charge de travail manuel des équipes tout en assurant une surveillance continue qui s'adapte à la croissance de l'entreprise et à l'évolution des menaces. Ces systèmes automatisés devraient s'intégrer aux outils de sécurité et aux processus existants afin de fournir des alertes contextuelles qui aident les équipes à faire la distinction entre les besoins professionnels légitimes et les véritables menaces pour la sécurité, de sorte à prendre des décisions éclairées sur la gestion de l'informatique fantôme et la mise en œuvre des politiques.

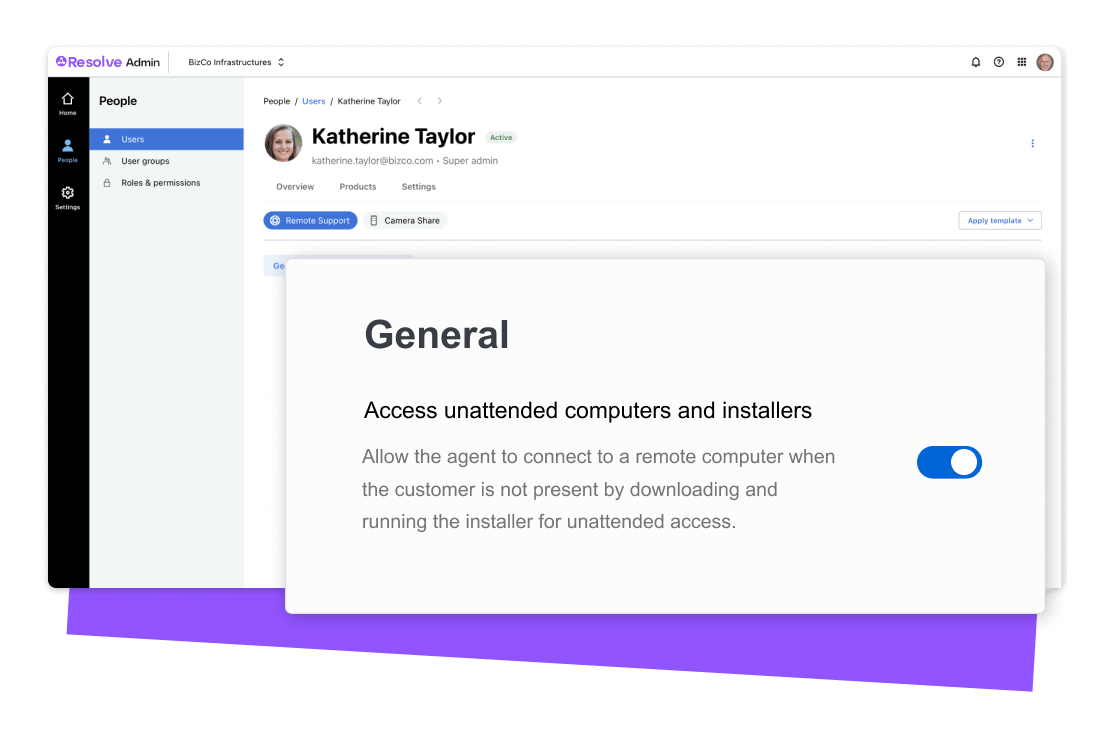

LogMeIn répond aux défis de l'informatique fantôme grâce à une visibilité unifiée sur les terminaux, une gouvernance des accès sécurisée et des fonctionnalités de surveillance continue qui aident les équipes informatiques à détecter les applications non autorisées et à évaluer les risques sans freiner la productivité ou entraliver les processus collaboratifs.

S'appuyant sur deux décennies de fiabilité éprouvée et bénéficiant de la confiance de plusieurs entreprises du Fortune 500, notre technologie avancée de gestion des points d'accès vous fait passer d'une découverte réactive de l'informatique fantôme à une gouvernance proactive qui préserve l'innovation. LogMeIn obtient des résultats concrets, notamment une détection plus rapide des menaces, une simplification des rapports de conformité, une réduction de l'exposition aux risques et une perturbation opérationnelle minimale, tout en favorisant les environnements de travail sécurisés et flexibles dont les entreprises modernes ont besoin.

Notre approche globale de la gestion de l'informatique fantôme fournit aux spécialistes les outils et les informations nécessaires pour agir sur plusieurs plans :

Avec LogMeIn, la sécurité n'est jamais laissée de côté. Elle est conçue et intégrée à chaque couche d'accès et de gestion des terminaux. Notre plateforme permet aux entreprises de mettre en œuvre un cadre de sécurité proactif plutôt que de simplement réagir aux incidents informatiques, posant ainsi les bases d'un succès opérationnel à long terme dans des environnements de travail de plus en plus complexes et décentralisés.

L'avenir de la gestion de l'informatique fantôme est façonné par les technologies de découverte assistée par l'IA, les systèmes de gestion unifiée des identités, les architectures de sécurité Zero Trust et les plateformes de collaboration sécurisées qui offrent des capacités de gouvernance natives tout en prenant en charge des modalités de travail flexibles. Ces technologies émergentes permettent aux entreprises de passer de la détection réactive à l'identification prédictive et à l'application automatisée de politiques qui s'adaptent à l'évolution des besoins de l'entreprise et du paysage des menaces. À mesure que l'IA se répand dans les applications professionnelles légitimes et les outils informatiques fantômes, les entreprises ont besoin de capacités de surveillance et de gouvernance plus poussées pour faire la distinction entre l'utilisation autorisée de l'IA et les usages non autorisés, qui peuvent présenter des risques.

Le rôle des services informatiques évolue profondément, passant de l'application de politiques strictes de contrôle et de restrictions à la création d'environnements de travail sécurisés, qui favorisent la productivité, grâce à des garde-fous intelligents et à des systèmes de contrôle automatisés. Cette transformation exige des techniciens qu'ils adoptent une posture plus stratégique en comprenant les besoins des utilisateurs, en proposant des alternatives sûres et mettant en œuvre des cadres de gouvernance qui encouragent l'innovation au lieu de l'entraver. La gestion moderne de l'informatique fantôme s'axe de plus en plus sur la collaboration entre les responsables informatiques et les différents services de l'entreprise pour identifier les besoins technologiques légitimes et proposer des solutions approuvées qui sont au moins aussi performantes que les outils non autorisés.

Les principes de sécurité Zero Trust et les capacités avancées de gestion des terminaux de LogMeIn aident les entreprises à établir la base de visibilité et de gouvernance nécessaires pour se protéger tout en répondant aux exigences d'aujourd'hui en matière de collaboration et en s'adaptant aux modèles de travail en constante évolution. Alors que le télétravail et le travail hybride prennent racine dans la plupart des entreprises, la capacité à surveiller l'intégralité des environnements distribués sans perdre en productivité ni en satisfaction des utilisateurs devient un avantage concurrentiel clé pour les leaders informatiques avant-gardistes.

Pourquoi l'informatique fantôme représente-t-elle un risque pour la cybersécurité ?

Quelle est la différence entre l'informatique fantôme et l'informatique autorisée ?

Quel est l'impact de l'informatique fantôme sur les efforts de mise en conformité ?

Quels sont les signes de l'existence d'un système informatique fantôme dans une entreprise ?

Quel est le coût de l'informatique fantôme pour les entreprises ?

Quel rôle joue le Zero Trust dans la réduction de l'informatique fantôme ?

Comment le télétravail encourage-t-il l'informatique fantôme ?